Онлайн сервисы на основе HackWare.ru

Составление диапазонов IP

- Географические единицы и их IP адреса

- Все IP населённого пункта (области, города)

- Все IP страны

- Все IP провайдера

- Все IP континента

- Все IP Автономной Системы (AS)

- Диапазоны IP-адресов всех Интернет-провайдеров и организаций

Узнать информацию о себе

- Узнать свой IP

- Узнать свой User Agent

- Проверка на раскрытие реального IP адреса за прокси

- Трассировка до меня

- Есть ли у меня IPv6

Сбор информации

- Узнать информацию об IP

- Узнать информацию об IPv6

- whois об IP или о сайте

- Определение системы управления сайтом (CMS)

- Разнообразная информация о сайтах

- Похожие доменные имена

- Сайты на одном IP

- Узнать IP сайта

- История IP адресов сайта

- Посмотреть все DNS записи сайта

- Просмотр определённых DNS записей сайта

- HTTP заголовки ответа

- Определить куда ведёт ссылка

- Проверка, где «засветился» адрес электронной почты

- Поиск профилей по нику пользователя

- Поиск профилей по полным именам и другой информации

- Проверка зарегистрированных доменов в разных зонах

- Преобразовать IP адрес в имя хоста

- Получение номера Автономной Системы по IP адресу

- Поиск пользователя в социальных сетях

- OSINT инструмент сбора данных о сайтах

- Просмотр .onion сайтов (скрытых сервисов) из Даркнета

- Сканер NetBIOS, SMB и Samba

- Проверка доступности сайтов через Tor

Извлечение информации из кэша и веб архивов

- Показ страницы из кэша Гугл

- Одновременный поиск по нескольким веб архивам

IP калькуляторы

- Калькулятор IP подсетей

- Калькулятор IPv6 подсетей

- Конвертер IP адресов

- Агрегатор IP адресов, масок, подсетей

- Диапазоны сетей в CIDR

- Разбивка подсети по маске

- Разбивка подсети по количеству IP

- Двоичный IP в стандартный вид

- Преобразование в двоичный вид

- Десятичный IP в нормальную форму

- Конвертация IP в десятичную форму

- Шестнадцатеричный IP в нормальную форму

- Конвертация IP в шестнадцатеричное число

- Преобразование восьмеричного числа в IP

- Конвертация IP в восьмеричное число

- Разжатие IPv6

- Конвертация в CIDR и агрегация диапазонов IP

- Конвертация CIDR нотации в диапазоны IP

Обход запрета показа исходного HTML кода, обход социальных блокировщиков

- Сервис обхода блокировок просмотра исходного кода страницы

- Обход социальных блокировщиков

Продвинутое использование поисковых систем

- Продвинутый поиск в Гугл

- Продвинутый поиск в Яндекс

Работа с кодировками

- Определить кодировку и преобразовать в читаемый вид

- Кодирование файлов и строк в Base64

- Декодирование файлов и строк из Base64

Инструменты противодействия CloudFlare

- Проверка сайт на CloudFlare

- Раскрытие реального IP сайта за сетью CloudFlare, используя неправильно настроенные DNS и базу данных старых записей

- Раскрытие реального IP сайта за Cloudflare, Incapsula, SUCURI и другими WAF

Изображения и метаданные

- Узнать где сделана фотография

- Метаданные файла

- Очистка метаданных в фотографиях

- Очистка метаданных в офисных и других файлах

- Универсальный конвертер изображений

- Просмотр уровня качества JPG (степень сжатия изображения)

- Конвертация PDF в JPG

- Конвертация JPG в PDF

- Скриншот веб-сайта

- Проверка веб камеры

Информация о номерах телефонов

- Узнать оператора и город по номеру

- Узнать все номера телефонов оператора и города

- Международные телефонные коды

Сканеры уязвимостей веб-сайтов

- Сканирование WordPress на уязвимости

- Проверка сайта на sql инъекции

- Проверка Drupal, SilverStripe и WordPress

Сканеры уязвимостей, открытых портов и запущенных служб веб-серверов

- Сканирование сервера (Nikto)

- Сканирование открытых портов и запущенных служб онлайн (Nmap)

- Продвинутые сканирования Nmap онлайн

- Сканирование портов на IPv6 адресах

- Тестирование шифрования TLS/SSL

- Сканер заголовков ответа HTTP на безопасность

- Определение WAF (файервола веб приложений)

Субдомены и скрытые файлы

- Поиск всех субдоменов сайта

- Поиск поддоменов сайта (второй метод)

- Мгновенный поиск субдоменов (поддоменов) любого сайта (третий метод)

Получение информации по MAC-адресам

- Определение производителя устройства по MAC-адресу

Анализ работы веб-сервера

- Анализ логов Apache

- Пинг IP и IPv6 адресов

- Трассировка IP, IPv6 и веб-сайтов

Работа с хешами

- Определение типа хеша

- Генератор NTLM хешей

Анализ электронных писем

- Извлечение всей информации из e-mail письма

Анализ файлов

- Определение типа файла без расширения

- Извлечение всех строк из исполнимого файла

- Показать информацию об исполнимом файле

- Извлечение содержимого из .DS_Store

Конвертация

- Конвертация географических координат из десятичного вида в градусы, минуты и секунды

- Конвертация географических координат из градусов в десятичный вид

QR-коды

- Генератор QR-кода для текста

- Генератор QR-кода для координат

- Генератор QR-кода с номером телефона

- Генератор QR-кода с адресом сайта или файлом для загрузки

- SMS-сообщение в QR коде

- E-mail в QR коде

- Генератор QR кода для подключения к Wi-Fi

- QR код для добавления контакта в адресную книгу

- QR код для добавления события в календарь

Служебные страницы

- Использование ресурсов сервера

- Поиск по базе IP без очистки

- Донат

Лучший хостинг Рунета:

- Заказать хостинг

- Регистрация доменов

- Тарифы на хостинг

Показать все доступные метаданные файла

Метаданные внутри файла могут много рассказать о вас. Камеры записывают данные о том, когда и где была снята фотография, какая камера использовалась. Офисные документы вроде pdf или Office автоматически добавляют информацию об авторе и компании в документы и таблицы. Вполне возможно, что вы не хотите раскрывать эту информацию в сети.

Полностью поддерживаются следующие форматы:

- Portable Network Graphics (.png)

- JPEG (.jpg, .jpeg, …)

- TIFF (.tif, tiff, …)

- Open Documents (.odt, .odx, .ods, …)

- Office OpenXml (.docx, .pptx, .xlsx, …)

- Portable Document Fileformat (.pdf)

- Tape ARchives (.tar, .tar.bz2, …)

- MPEG AUdio (.mp3, .mp2, .mp1, …)

- Ogg Vorbis (.ogg, …)

- Free Lossless Audio Codec (.flac)

- Torrent (.torrent)

Вы также можете пробовать другие файлы, в том числе архивы.

Вас также могут заинтересовать следующие статьи:

- Просмотр и очистка метаинформации в Windows (программа mat2 в WSL)

- Руководство по GPS метаданным в фотографиях (ч. 1): Географические координаты и их извлечение из файлов

- Руководство по GPS метаданным в фотографиях (ч. 2): Как изменить GPS и другие метаданные в фотографии

- Руководство по GPS метаданным в фотографиях (ч. 3): Построение треков движения на основе группы фотографий

- Как посмотреть метаданные файлов MS Word. Как удалить и редактировать метаданные Word

- Метаданные файлов LibreOffice: извлечение, удаление и редактирование

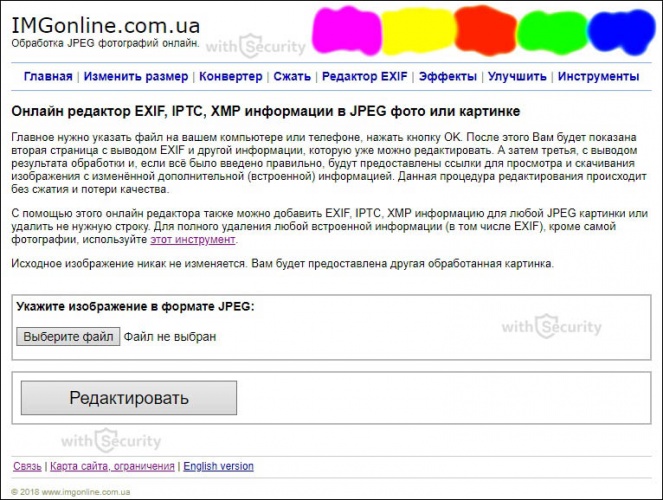

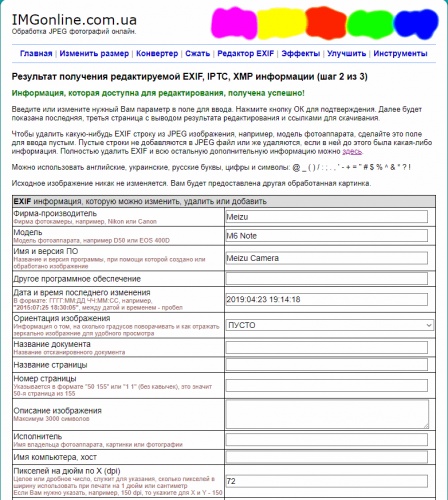

Способ 1: IMGonline

Рассмотрение способов решения нашей задачи начнем с довольно популярного веб-сервиса, в арсенале которого есть множество инструментов для обработки и редактирования фотографий, а также получения подробных сведений о таких файлах – собственно, метаданных.

Перейти к онлайн-сервису IMGonline

- Воспользуйтесь представленной выше ссылкой для перехода на нужную страницу сайта и нажмите на кнопку «Выберите файл».

- В запустившемся окне файлового менеджера перейдите к папке с нужным изображением, выделите его и «Откройте».

- Кликните по кнопке «ОК» для подтверждения загрузки.

- Подождите несколько секунд, пока сервис проанализирует фото и предоставит подробные EXIF-данные

и другую информацию.

Способ 2: Calculatorium

Сайт с говорящим названием, представляющий собой огромную библиотеку различных веб-приложений, также содержит средство просмотра метаданных цифровой фотографии. Чтобы воспользоваться им, сделайте следующее:

Перейти к онлайн-сервису Calculatorium

- После перехода на сайт воспользуйтесь кнопкой «Выберите файл».

- Найдите нужное изображение на диске ПК и «Откройте» его.

- Нажмите «Посмотреть метаданные».

- Ознакомьтесь с представленной в таблице информацией. К сожалению, здесь она далеко не такая подробная, как на сервисе IMGonline.

Способ 3: suIP

Веб-сервис с откровенно невзрачным интерфейсом родом из далекого прошлого позволяет быстро получать ответы на вопросы, в первую очередь, информационного и статистического характера. Узнать метаданные фотографии с его помощью так же просто, как и в двух рассмотренных выше случаях.

Перейти к онлайн-сервису suIP

- Перейдите на сайт по указанной выше ссылке и «Выберите файл».

- Откройте папку с изображением и подтвердите его загрузку.

- Нажмите на кнопку «Отправить».

- Ознакомьтесь с метаданными фото,

представленными в довольно-таки подробном списке.

Способ 4: Google Фото

Google Фото пользуется большой популярностью не только у владельцев мобильных устройств с Android, но и у тех, для кого важно безопасно и упорядоченно хранить свои фотографии. При этом и поставленную перед нами задачу решить с помощью данного сервиса не составит труда.

Перейти к онлайн-сервису Google Фото

- Откройте сайт и авторизуйтесь в своей учетной записи Гугл, если это потребуется, указав логин и пароль от нее. Далее, если изображение, метаданные которого вы хотите узнать, уже загружено в библиотеку сервиса, переходите к шагу № 6 текущей инструкции. В противном случае перетащите его в окно браузера и сразу переходите к шагу №4 или нажмите по кнопке, отмеченной на скриншоте ниже.

- В развернувшемся меню выберите пункт «С компьютера».

- Найдите необходимый графический файл на диске ПК и загрузите его.

- Во всплывающем окне с предложением выбрать качество установите маркер напротив первого из доступных пунктов, после чего нажмите «Продолжить».

- Если появятся уведомления, как в нашем примере, закройте их

и затем кликните по фото для открытия.

- Нажмите на кнопку «Информация» (латинская буква «i» в круге).

- Ознакомьтесь с основными сведениями о фотографии, которые будут представлены в расположенном справа блоке.

Подробными их точно назвать нельзя, зато сервис Google довольно точно отображает место съемки, причем не в виде далеко не всем понятных географических координат, а прямо на карте.

Поделиться статьей в социальных сетях:

OSINT, Open-source intelligence — разведка по открытым источникам включает в себя поиск, выбор и сбор разведывательной информации из общедоступных источников, а также её анализ.

Предлагаем вашему вниманию подборку инструментов для анализа изображений и видео. Теперь вы будете 100 раз задумываться, прежде чем выкладывать фотки с видом из окна или видео.

InVID-WeVerify

Расширение для Chrome и Firefox для проверки изображений и видео. С помощью расширения можно получать контекстную информацию о видео Facebook и YouTube, выполнять обратный поиск изображений в поисковых системах Google, Baidu или Яндекса, посмотреть метаданные, поискать по ключевым кадрам, узнать, кто первый загрузил видео или изображение в сеть, чтобы установить авторство.

Этот плагин опенсорсный: GitHub, по лицензии MIT.

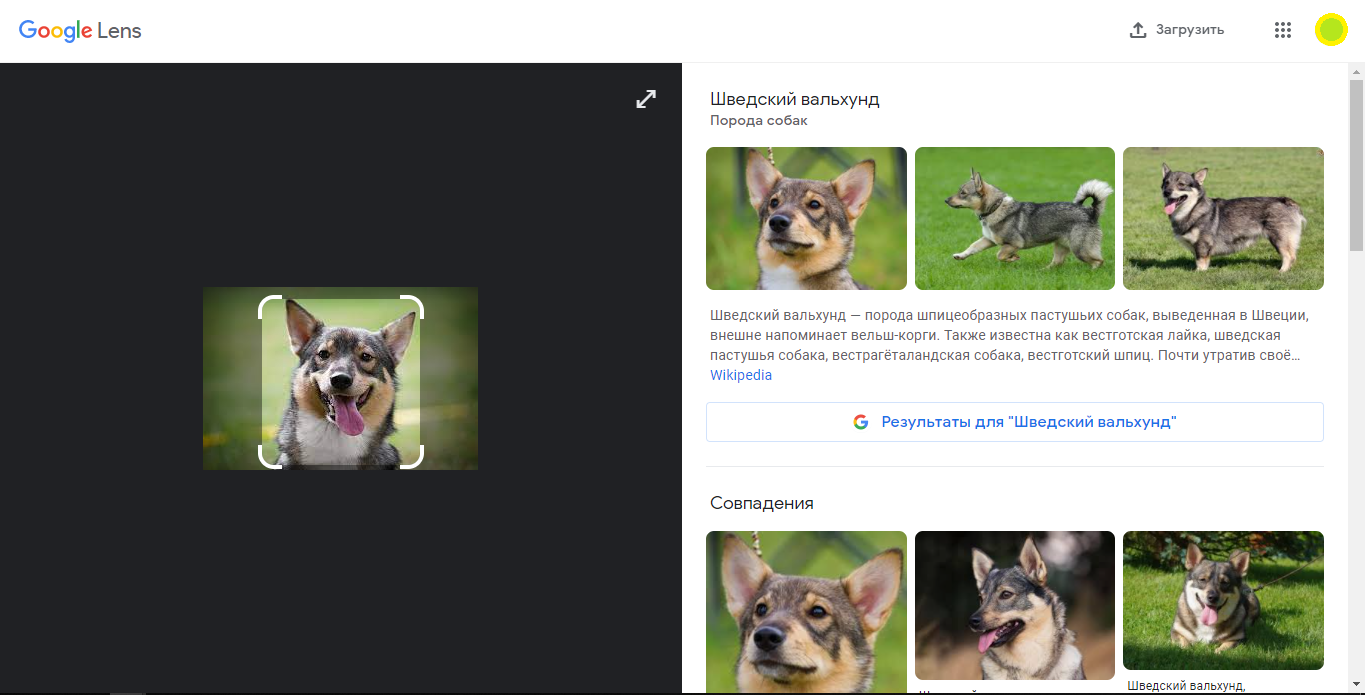

Приложение Google Lens

Google Lens распознает объекты на фото из галереи или сразу с камеры:

- сканирует вещи и выдает список магазинов, где их можно купить;

- распознает текст или разборчиво написанную рукопись с экрана телефона, позволяет, перекинуть в браузер;

- умеет воспроизводить этот текст;

- ищет сложные термины из текста;

- предлагает материалы для решения задач по физике, математике, химии;

- распознает виды растений и животных;

- создает события в календаре, считывая информацию с листовок, флаеров, билетов, приглашений;

- сохраняет новый контакт, считывая данные с визитки;

- переводит текст с любого физического носителя;

- считывает штрих-коды и QR-коды.

Из выдачи Google Lens исключают неприемлемые материалы, например контент сексуального характера.

SunCalc.org

Онлайн-приложение для определения движения солнца с интерактивной картой.

Позволяет анализировать положение теней и солнца в любой день и время, в любом месте на карте. Выбрав дату и увеличив масштаб изображения, например, пользователи могут щелкнуть значок перетаскивания солнца, чтобы увидеть положение солнца в определенное время. Когда пользователи выбирают высоту любого объекта, алгоритм указывает соответствующую длину его тени.

А вот тут гайд, как с помощью хронолокации определить геолокацию.

Metadata2go.com

Бесплатный онлайн-инструмент, который позволяет вам получить доступ к скрытым exif и метаданным изображений, видео и документов.

Reveal Image Verification Assistant

Бесплатный онлайн-инструмент для анализа достоверности изображений в медиа. Внутри алгоритмы обнаружения подделки изображений, анализ метаданных, геолокации GPS, извлечение миниатюр EXIF и интеграция с обратным поиском изображений Google. Платформа на этапе альфа-тестирования.

Проект опенсорсный, вот ссылка на GitHub.

На фото типичный случай замены лица для дискредитации кандидата в вице-президенты Сары Пэйлин.

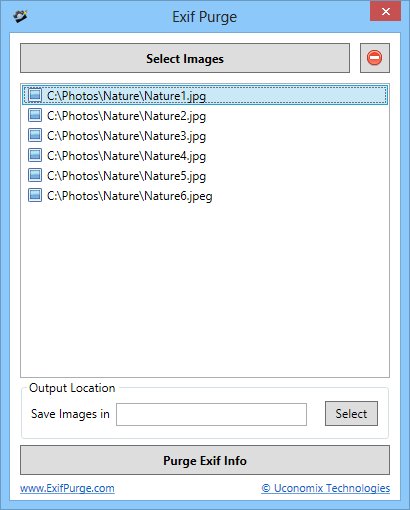

ExifPurge

EXIF Purge — это небольшое портативное приложение для удаления метаданных EXIF из пакета фотографий. Совместим с Windows, Mac.

FDUPES

Программа для идентификации или удаления дубликатов файлов, находящихся в указанных каталогах. Бесплатно, но графический интерфейс не предусмотрен.

DupeGuru

Вот аналогичный инструмент для поиска дубликатов файлов в системе, но с графическим интерфейсом.

FotoForensics

Онлайн сервис, который разрабатывали для судебных экспертов. Он помогает провести экспертизу изображений. «Более 80% загрузок из России нарушают условия обслуживания этого сайта», так что VPN в помощь.

Сервис бесплатный, но если загружать слишком много фото за короткое время — заблокируют, т. к. для этого нужна платная версия. Поддерживает все браузеры, но

На сайте есть туториалы для самостоятельного освоения сервиса и мини-игра, чтобы отвлечься на время от экспертизы:

Forensically Image Forensics

Сервис с бесплатными инструментами для глубинного анализа цифровых изображений. Можно использовать офлайн. На видео туториал от автор сервиса.

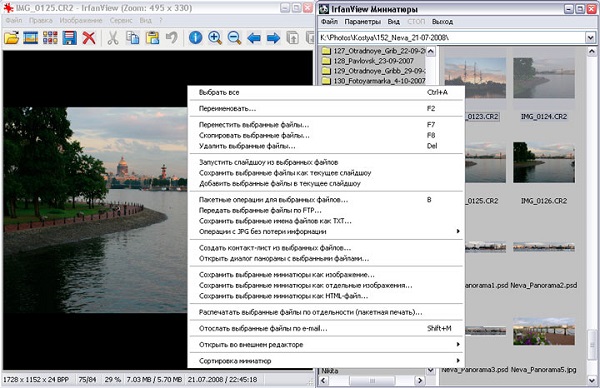

Irfanview

Изначально — это универсальный просмотрщик изображений со встроенным редактированием для Windows. Сейчас программа может и видео с музыкой открывать, понимает более 100 форматов, но для этого надо ставить плагины. Бесплатный для некоммерческого использования.

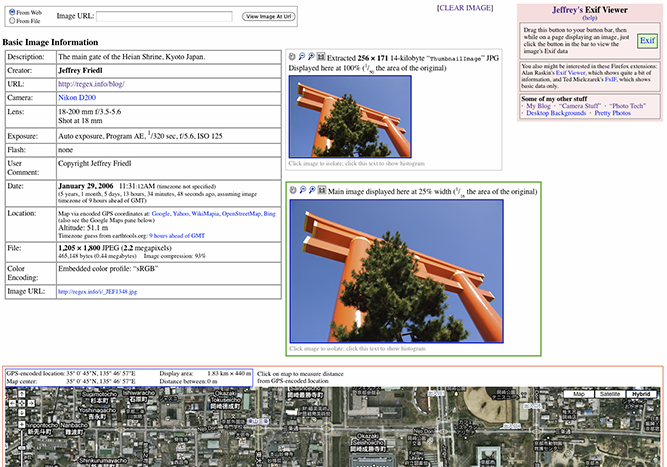

Jeffrey’s Image Metadata Viewer

Был создан как инструмент, помогающий фотографам понять настройки камеры, используемые для съемки определенного изображения. Это небольшой онлайн-просмотрщик Exif для просмотра любых данных фотографий.

Jhead

Программа для управления метаданными EXIF в изображениях формата JPEG, которые создаются большинством цифровых фотоаппаратов. Автор не против, если его программу будут переиспользовать, даже в коммерческих целях, вот ссылка на GitHub.

Если вы ищете функцию, которой нет в Jhead, попробуйте Exiftool . Exiftool активно поддерживается и имеет множество функций. Обратной стороной Exiftool является то, что он намного больше и медленнее.

Для тех, кому нужен программный интерфейс: libexif и exifv2 .

RenRot

Renrot — это программа для переименования и поворота изображений без потерь качества, только формат JPEG. Тоже бесплатно, код на GitHub, управление из командной строки.

SpiderPig

Сборщик метаданных документов. Предназначен для использования специалистами по безопасности. Spiderpig активно просматривает сайт, загружает все документы и анализирует полезные данные. Вы также можете указать домен вместо полного URL-адреса, он будет перебирать поддомены DNS.

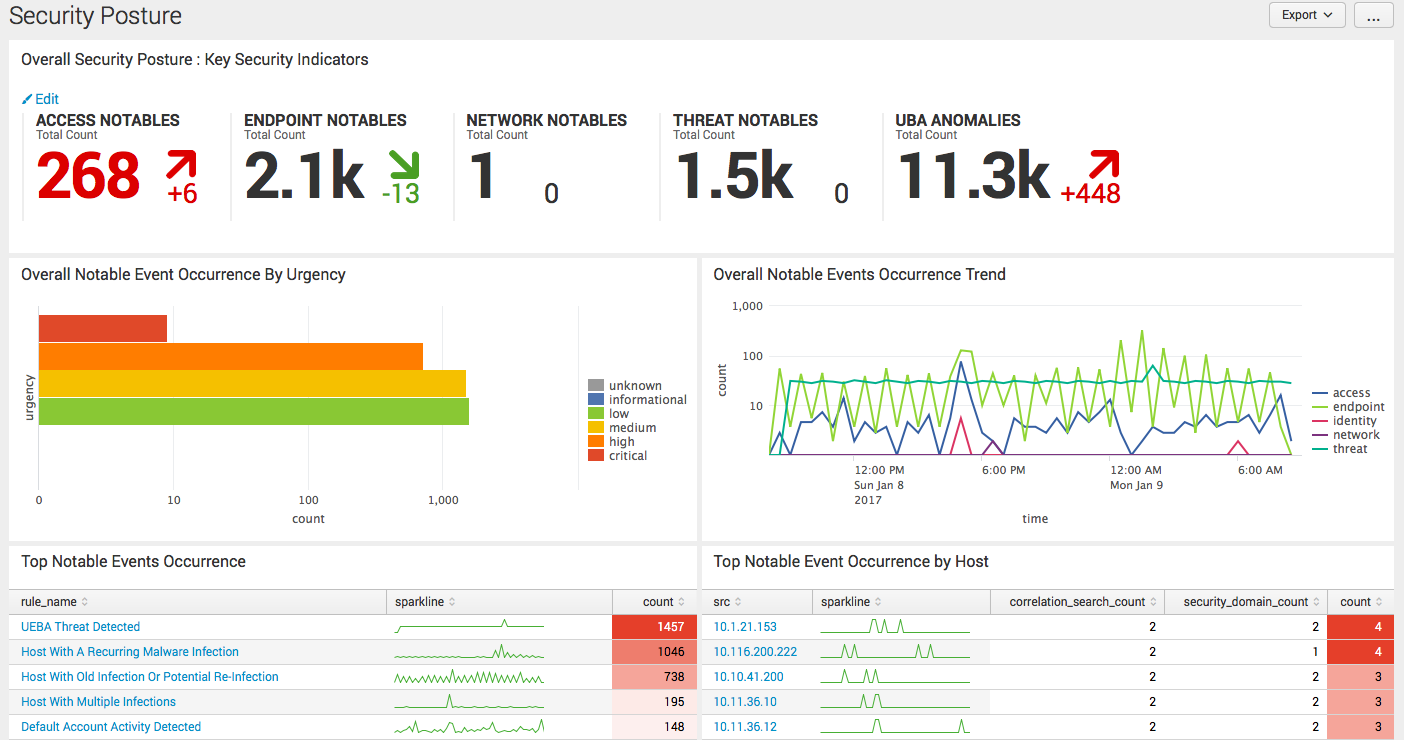

Splunk

Splunk это платформа для сбора, хранения, обработки и анализа машинных данных, то есть логов. На сегодняшний день является крайне популярной в США и в Европе и постепенно выходит на другие рынки, включая Россию.

Splunk непросто настроить и развернуть. На Хабре про нее уже писали, даже сделали подборку полезных материалов.

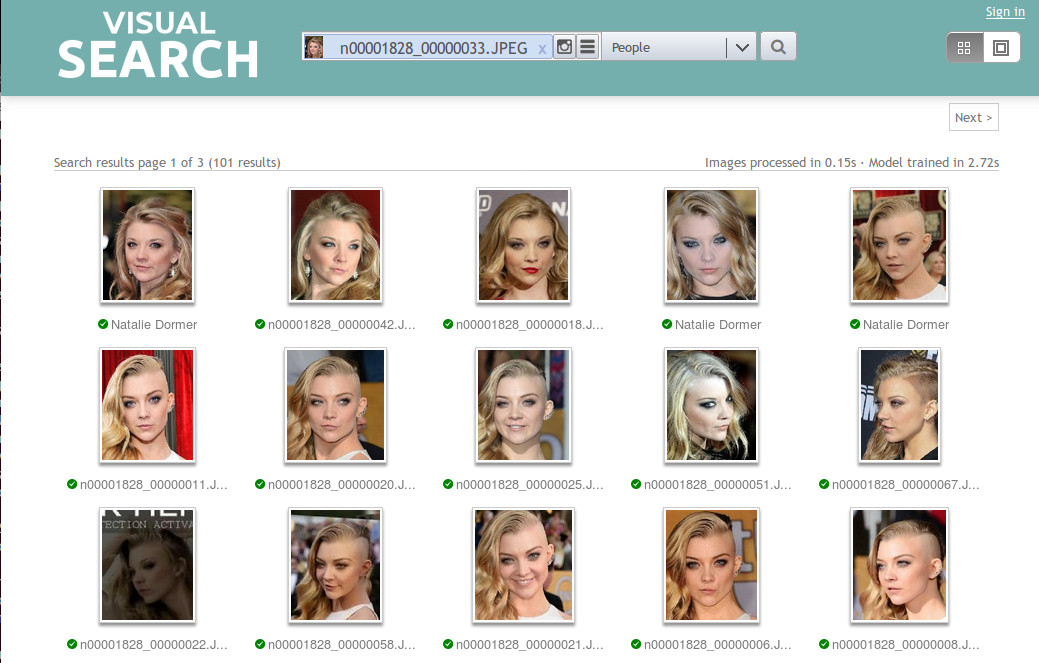

VGG Face Finder (VFF) Engine

Проект с открытым исходным кодом, разработанный в Visual Geometry Group (VGG). Это веб-приложение, которое служит веб-механизмом для выполнения поиска лиц по пользовательскому набору данных изображений. Веб-интерфейс и бэкенд на GitLab.

VGG Image Classification (VIC) Engine

Движок для выполнения запросов классификации изображений по определяемому пользователем набору данных изображений от тех же ребят VGG.

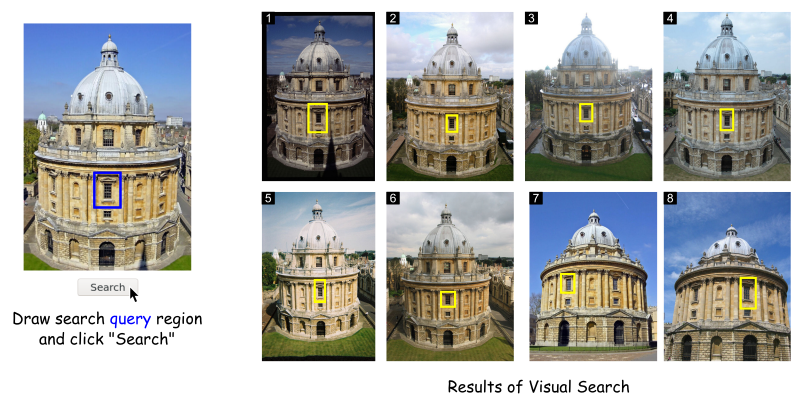

VGG Image Search Engine (VISE)

Поисковая система изображений от VGG (VISE) — это бесплатное программное обеспечение с открытым исходным кодом для визуального поиска большого количества изображений с использованием изображения в качестве поискового запроса.

Wolfram|Alpha

Синоним поисковика для математиков, физиков, инженеров. Сервис работает благодаря обработке естественного языка, большому набору данных, динамическим вычислениям и визуальному отображению результатов поиска. Есть бесплатная версия для веба, есть платная. Приложения на мобилку платные.

PureRef

Доска для упорядочивания своих референсов. Сайт предлагает заплатить 5-10 €, но можно скачать бесплатно.

Весит около 20 Мб, умеет работать с большим количеством изображений. Изображения можно вращать, изменять размер, отзеркаливать, регулировать прозрачность, делать подписи, обрезать, свободно передвигать изображения по рабочему пространству, настраивать под себя горячие клавиши. Есть возможность запаковать холст с референсами .pur файл, чтобы удалить оригиналы.

Sensity

Онлайн-сервис для проверки, не являются ли лица дипфейками. Это решение для компаний, Sensity позволяет по фото быстро аутентифицировать новых клиентов при регистрации. Разработчики — те самые ребята, которые В Telegram обнаружили сеть платных ботов DeepNude.

Search4faces

Поиск по аватарке в базе данных из 84 миллионов учетных записей Tik Tok.

PimEyes

А вот поисковая система с распознаванием лиц, но в продающей упаковке, платная.

Метаданные – сведения о самих данных. Вы можете найти человека по фотографии, но знать, как ее создали, где, когда и, кто это сделал – порой бывает важнее. Любой документ (относится не только к фото) созданный с помощью мобильного устройства или же компьютера, имеет под собой часть скрытой информации.

Очень часто загружая фотографии в социальные сети (Инстаграм, Вконтакте, Фейсбук, Твиттер, Одноклассники и т.д.) люди не понимают, что дарят используемой соц. сети: тип камеры, модель телефона, имя, местонахождения и другие данные о себе и своем устройстве. Статья будет интересна для Вас, если желаете узнать, где была сделана фотография и если еще не знаете, что такое метаданные, как они работают, как их посмотреть, изменить и удалить.

Метаданные фотографии что это?

Рассмотрим понятие «метаданные» на очень простом и бытовом примере. Цифровая фотография (то, что мы видим и анализируем с внешней стороны) является своего рода пирогом, который испекла любящая мама и поставила на стол – мы видим его, но не знаем, что внутри. Метаданные – информация о том, как и где была сделана фотография, название города или достопримечательности, время, дата, устройство, т. е. другими словами – пирог в разрезе, когда уже можем сказать о структуре, цвете, о том какие ингредиенты внутри, в каком виде, количестве, объеме, какой у него вкус и т. д.

Метаданные цифровых фотографий – невидимая информация о свойствах и признаках, созданная в автоматическом режиме, с помощью фотоаппарата или мобильного устройства. По своей сути напоминает фингерпринт и, при необходимости, меняется с помощью графического редактора или другого специализированного программного обеспечения. Если раньше для того, чтобы определить, место съемки и, кто на ней изображен, люди подписывали фотокарточки с обратной стороны, то сейчас в этом нет никакой необходимости, просто потому, что цифровая фотография подписывается в автоматическом режиме.

Виды метаданных цифровой фотографии

Любой тип файла (звук, текст, изображение, видео) имеет свой стандарт метаданных. Для цифровых фотографий, в основном, используют:

- EXIF (Exchangeable Image File Format) – техническая информация о деталях съемки сделанная фотокамерой;

- IPTC (International Press Telecommunications Council) – описание фото и данные об авторском праве;

- XMP (eXtensible Metadata Platform) – стандарт, разработанный Adobe позволяющий включать любую информацию;

- свойства файла – хранятся параметры и являются неотъемлемой частью фото.

Наиболее широкое распространение среди метаданных имеет стандарт EXIF, который является неотъемлемой частью цифровых изображений и содержит в себе полное описание настроек камеры, а именно:

- имя и версию программного обеспечения (камеры);

- дату и время съемки;

- данные о цифровой среде;

- диафрагму;

- географические координаты местоположения;

- фокусное расстояние;

- режим экспозиции;

- баланс белого;

- значение яркости;

- значение ISO;

- выдержку;

- схему сжатия;

- ориентация камеры (вертикальная или горизонтальная);

- размер матрицы;

- информация об авторе;

- и многое другое.

Любой параметр из перечисленных и не вошедших в этот список, имеет определенную категорию и формат. Ключевой фактор метаданных – четко организованная структура, что позволяет читать данные, как людям, так и технике. Такое разграничение позволяет работать с огромным количеством информации за малый промежуток времени, использовать полученные метаданные для сбора, хранения, поиска, обработки и объединения в автоматическом режиме.

Наглядным примером, является, например, сервис Google Images и Яндекс.Картинки. Достаточно добавить любое фото и поиск, благодаря метаданным, покажет идентичные или же похожие изображения по объектам, структуре, содержанию, цветовому оформлению и т. д.

Область применения метаданных

В правильных руках метаданные могут быть, как «спасательный круг», в ином случае, как «камень привязанный к ногам и тянущий на дно». При наличии знаний и умений, метаданные цифровых фотографий, файлов и документов – невероятно мощный инструмент. Они находят свое применение среди злоумышленников, хакеров, в правоохранительных органах и специалистов службы безопасности при тестах на проникновение. О том, какую опасность содержат в себе скрытие данные о файлах и какое применения им можно найти – смотрите в ролике на YouTube от блоггера «overbafer1»:

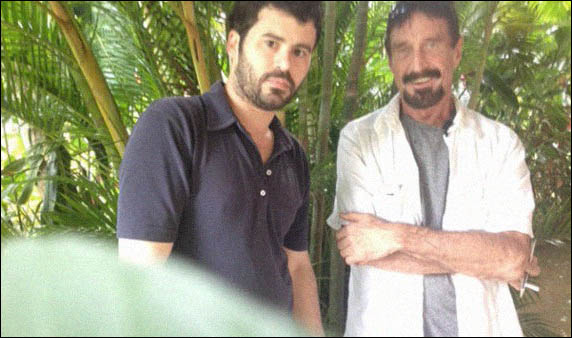

Одним из примеров, где метаданных стали роковой ошибкой для человека, является история с Джоном Макафи, основателем и разработчиком одноименного антивирусного программного обеспечения – McAfee.

В определенный период времени он находился в бегах скрываясь от правительства по обвинению в убийстве, несмотря на это – имел множество поклонников и подражателей. Так, журналисты от компании Vice имели честь провести несколько дней с беглецом в тайном убежище, впоследствии чего опубликовали статью об этом приключении содержащую в себе фотографию с iPhone.

Проблема в том, что они не учли тот факт, что iPhone, как и множество других современных устройств встраивает данные геолокации в каждый снимок. Как только они осознали этот факт (или, скорее всего, кто-то сказал им), фотография была удалена и заменена новой без отображения географических координат в EXIF, однако уже было поздно.

В скором времени, после идентификации, Макафи, был задержан в Гватемале по обвинению в незаконном пересечении границы. Таким образом, не стоит недооценивать метаданные, ведь с помощью них можно найти, как человека, так и устройство, которое украдено или утеряно.

«Мы слепо стали использовать технологии, без понимания рисков. А риск – в полной потере конфиденциальности!» – заявил в одном из интервью Джон Макафи.

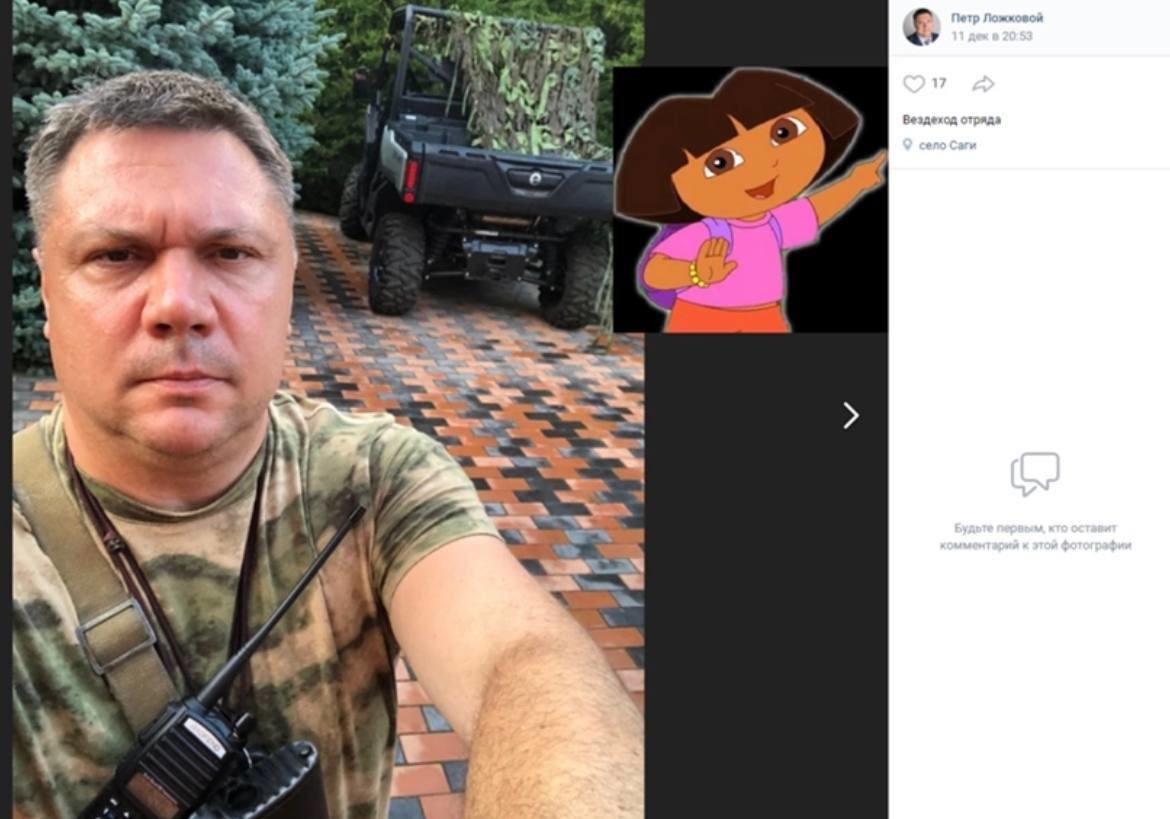

Как посмотреть метаданные и узнать, где была сделана фотография?

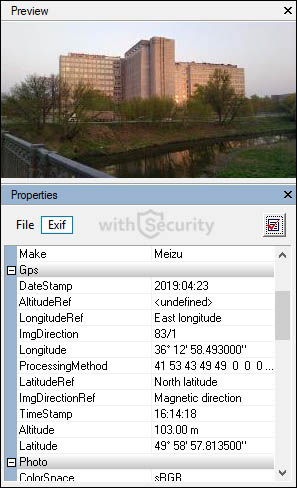

Увидеть и проанализировать скрытые данные можно с помощью свойств файла, программного обеспечения для просмотра изображений, графических редакторов и специальных онлайн-сервисов. В качестве примера, возьмем данную фотографию:

-

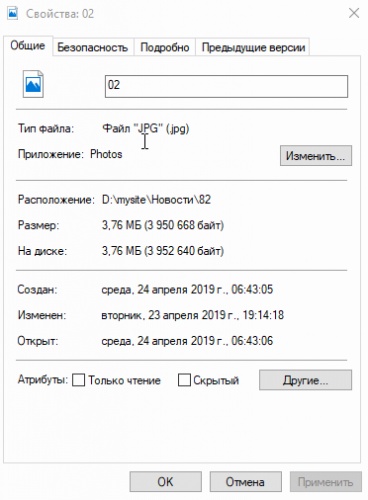

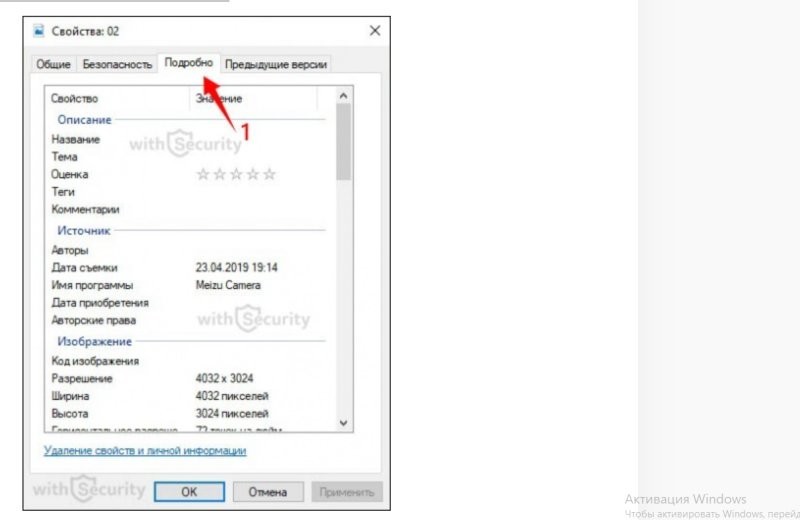

Узнать GPS-координаты и метаданные фотографии через свойства

Свойства файла – функция позволяющая увидеть техническую информацию фотографии: имя, тип, дата создания, размер, атрибуты и т. д. Данные параметры является частью изображения и практически любые изменения в этом разделе метаданных доступны только при изменении файла.

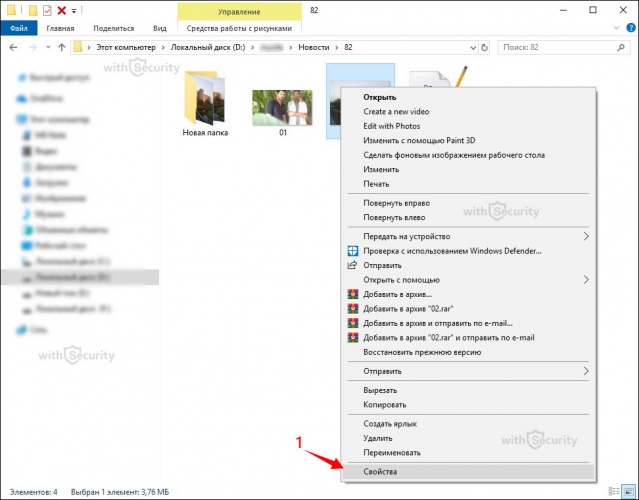

Просмотр свойств – самый доступный из всех способ получения метаданных, т. к. реализуем если и не на любой, то практически на всех современных операционных системах. Для примера рассмотрим, как это сделать на ОС Windows 10. В настоящее время существует два доступных варианта, и первый из них:

- Загрузите или скачайте фотографию на компьютер.

- Нажмите правой кнопкой мыши и перейдите в раздел «Свойства»:

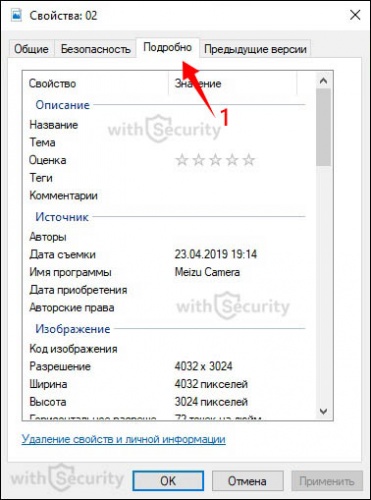

- В открывшемся окне перейдите на вкладку «Подробно»:

В этом окне помимо технических метаданных, так же содержится ряд других разделов:

- описание (описание не нуждается в описание, т. к. название говорит само за себя);

- источник (IPTC);

- изображение (размеры изображения и цвета);

- камера (EXIF);

- улучшенное фото (дополнительные параметры EXIF);

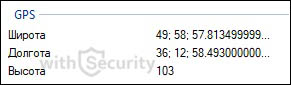

- GPS (географические координаты фотографии);

- файл (технические данные).

В разделе GPS (отображается не на всех фото) можно увидеть координаты. Загрузив их в карты Google или Яндекс возможно узнать, где была сделана фотография:

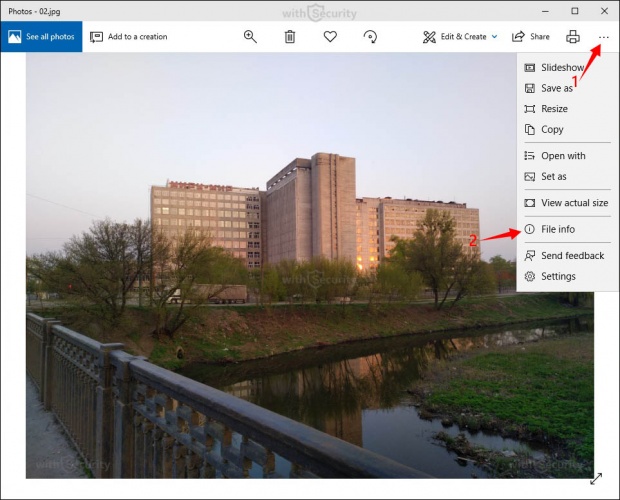

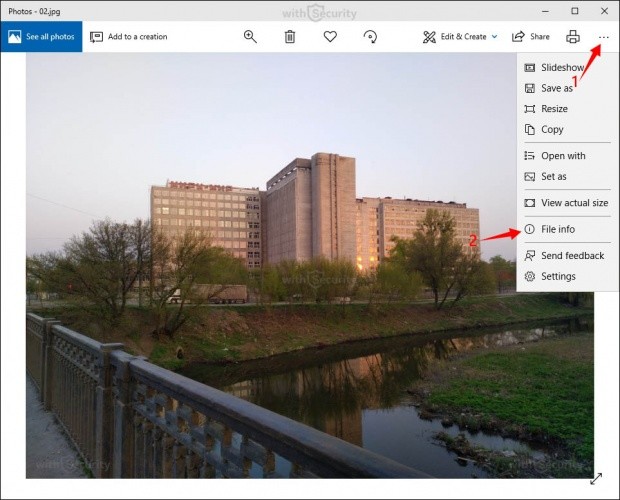

Второй вариант просмотра географических координат, такой же простой и даже более доступный, т. к. сразу подгружается карта и не нужно совершать дополнительных действий (на ОС Windows 10, на других, возможно, не так все радужно):

- Скачайте или загрузите фотографию на компьютер.

- Откройте изображение в полноэкранном режиме (например, дважды нажав левой кнопкой мыши). В верхнем меню найдите настройки и перейдите в раздел «File info»:

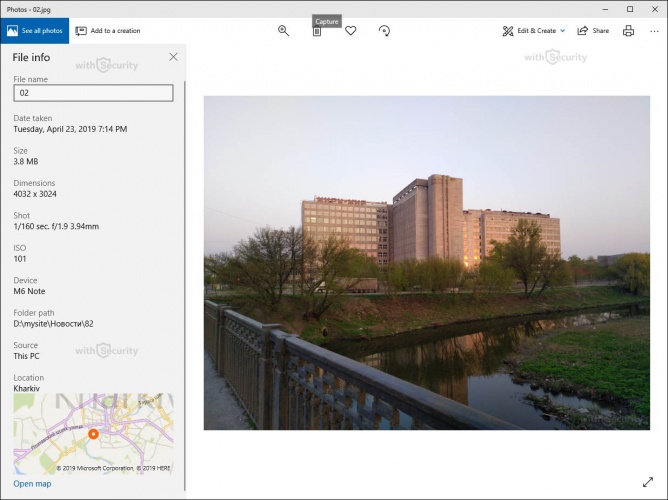

- Теперь помимо фото отображается смесь метаданных, как технических, так и EXIF:

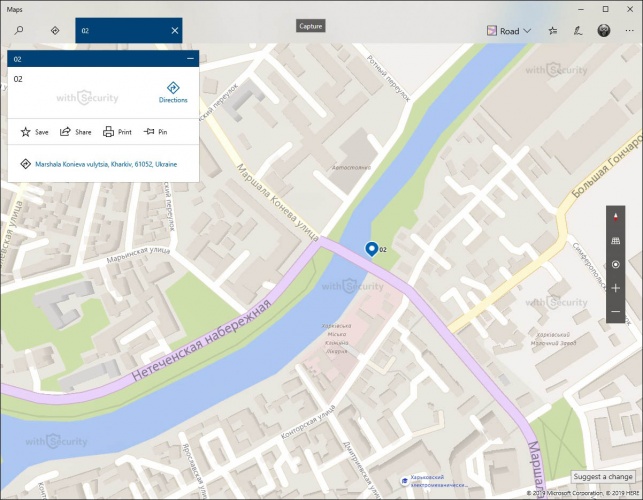

- Снизу данного окна можно наблюдать раздел «Location», где указан город в котором сделана фотография и отображается миниатюра карты с обозначением точки координат. Если нажать на ссылку «Open map» под миниатюрой, карта откроется в полноэкранном режиме и можно более детально рассмотреть место съемки:

Точность идентификации крайне высокая. Погрешность составляет порядка 5-15 метров.

-

Просмотреть метаданные фотографии онлайн

В Интернете существует множество способов следить за человеком и телефоном и без сомнения, существуют онлайн-ресурсы позволяющие определить метаданные фотографии и обнаружить ее геоданные. Их слишком большое количество и каждый из них по своему отличается и чем-то выделяется. В данной статье рассмотрим наиболее популярные и эффективные.

-

Jeffrey's Image Metadata Viewer

Самый простой по функционалу и, вероятно, самый востребованный ресурс по поиску метаданных. По заявлению автора, фотографии и данные, просматриваемые с помощью этого сервиса, никому не передаются, и при этом, они не сохраняются после временного периода, необходимого для функционирования сервиса. Поддерживает очень большое количество форматов фото. Для того, чтобы воспользоваться поиском, перейдите на официальный сайт Jeffrey’s Image Metadata Viewer по ссылке выше:

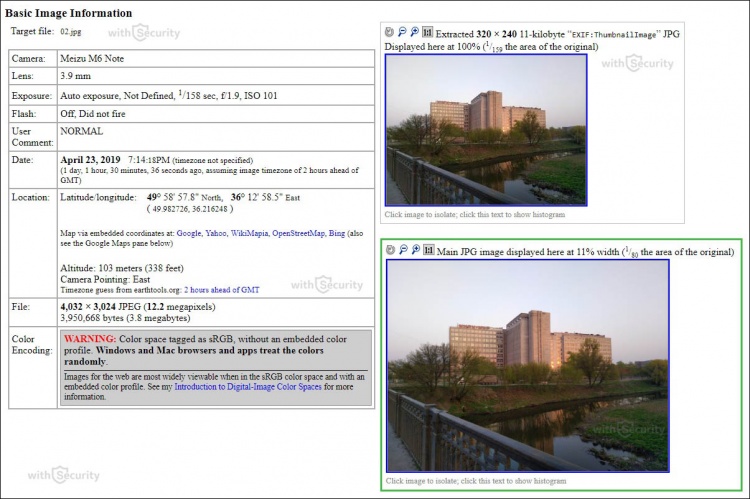

Загрузите изображение с компьютера или же укажите ссылку. Пройдите проверку, что Вы не робот и нажмите кнопку «View Image Data». Спустя несколько секунд фото будет загружено и отобразится окно с базовой информацией:

В этом окне, помимо различного рода параметров и характеристик присутствуют координаты и ссылки на онлайн-карты от Google, Yahoo, WikiMapia, OpenStreetMap, Bing, что с легкостью позволяет узнать и увидеть место съемки. Если пролистать страницу ниже, будете наблюдать полную информацию о фотографии в разделе EXIF, File и Composite.

-

Pic2Map

Забыли, где сделали снимок с помощью мобильного устройства или же камеры? Может просто желаете узнать, в каком месте сделан снимок? Pic2Map анализирует метаданные EXIF, встроенные в изображение, чтобы найти координаты GPS и местоположение (если они присутствуют) и, в качестве результата, показывает фотографию на карте с полным описанием характеристик и параметров камеры.

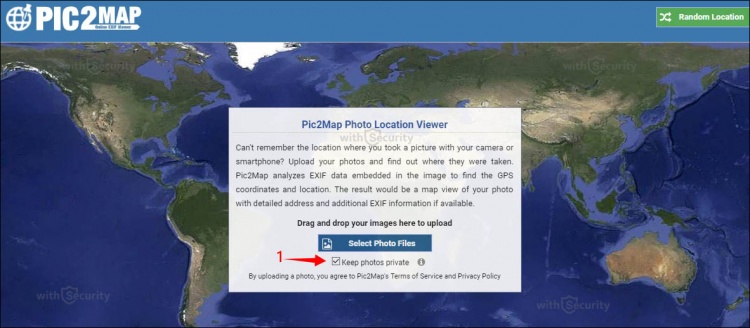

Сервис Pic2Map работает очень просто – переходим на главную страницу сайта по ссылке выше, нажимаем кнопку «Select photo files». Если не желаете, чтобы загруженное фото было общедоступным – установите отметку напротив «Keep photos private»:

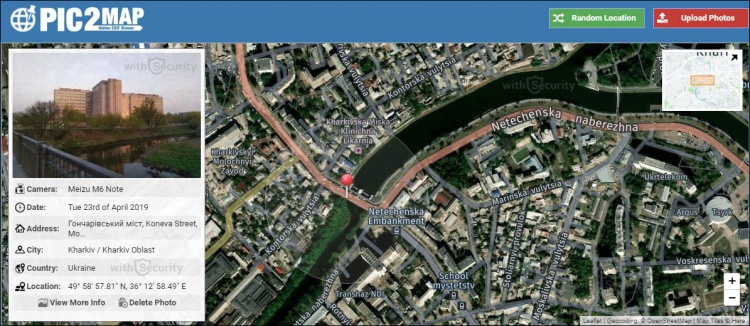

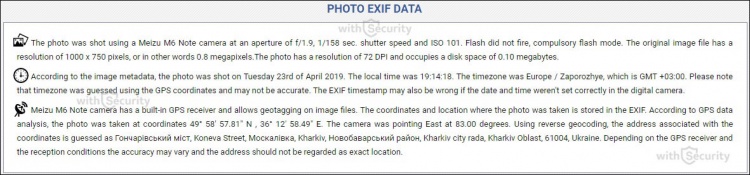

После того, как сервис обработает EXIF-данные фотографии, Вы увидите отметку на карте с местоположением и краткую информацию:

Несколько ниже, на этой же странице, содержится текстовое описание настроек и параметров снимка:

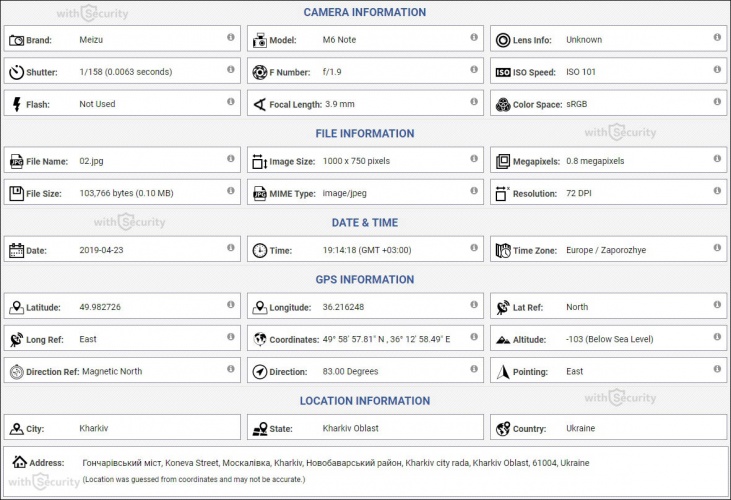

Из описания следует, что:

- Фотография сделана с использованием камеры Meizu M6 Note с диафрагмой f / 1,9, 1/158 сек. выдержка затвора и ISO 101. Вспышка не сработала, режим принудительной вспышки. Исходный файл изображения имеет разрешение 1000 x 750 пикселей, или, другими словами – 0,8 мегапикселя. Изображение имеет разрешение 72 DPI и занимает дисковое пространство 0,10 мегабайта.

- Согласно метаданным изображения, снимок сделан во вторник, 23 апреля 2019 года. Местное время приходилось на 19:14:18. Часовой пояс Европа / Запорожье, который GMT +03: 00. Обратите внимание, что часовой пояс был угадан с использованием GPS-координат и может быть неточным. Отметка времени EXIF также может отличаться, если дата и время в цифровой камере установлены неправильно.

- Камера Meizu M6 Note имеет встроенный GPS-приемник и позволяет геотегировать файлы изображений. Координаты и место съемки сохраняются в метаданных EXIF. Согласно анализу данных GPS, снимок сделана в точке с координатами 49 58 ‘57,81 «северной широты, 36 12’ 58,49» восточной долготы. Камера указывала на восток при 83,00 градусах. Используя обратное геокодирование, адрес, связанный с координатами, определяется как Гончаровский мост, улица Конева, Ново-Боварский район, город Харьков, Харьковская область, 61004, Украина. В зависимости от приемника GPS и условий приема точность может отличаться, и адрес не должен рассматриваться, как точное местоположение.

Помимо текстового описания, сервис отображает информация по категориям, в структурированном формате:

В том числе, на сайте расположены общедоступные альбомы сформированные пользователями. В них содержаться снимки разного характера с отметкой позиции на карте.

-

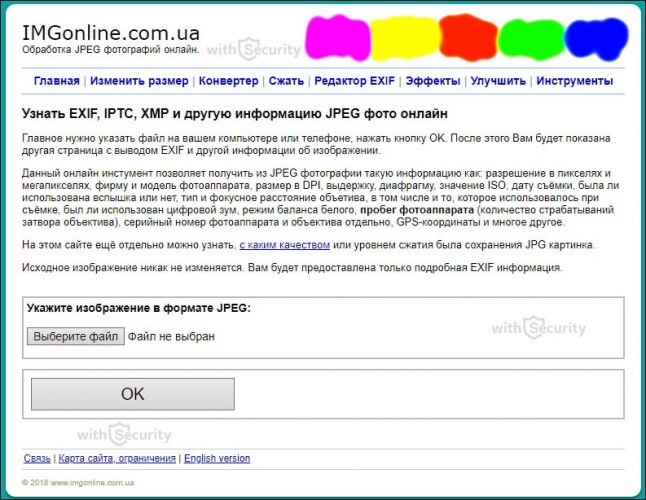

IMGonline

Сервис позволяющий узнать EXIF, IPTC, XMP и другую информацию JPEG фото онлайн. Данный онлайн-инструмент анализирует JPEG фотографию на наличие метаданных и отображает такую информацию, как: разрешение фото, фирму и модель техники, размер в DPI, выдержку, диафрагму, значение ISO, дату и время съёмки, использована вспышка или нет, тип и фокусное расстояние объектива, в том числе и то, которое использовалось при съёмке, наличие цифрового зума, баланс белого, пробег фотоаппарата (количество срабатываний затвора объектива), серийный номер фотоаппарата и объектива отдельно, GPS-координаты и многое другое.

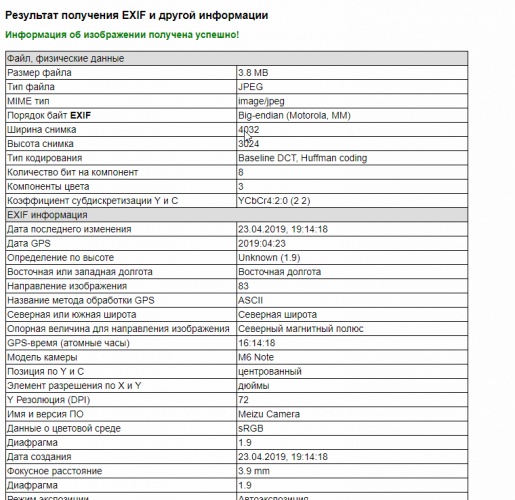

Для того, чтобы выполнить анализ, перейдите на официальный сайт ресурса по ссылке выше и загрузите фотографию:

Спустя несколько секунд получите результат обработки, где содержится технические, EXIF и просчитанные метаданные:

↓ Анимированное изображение ► нажмите на него, чтобы посмотреть ↓

-

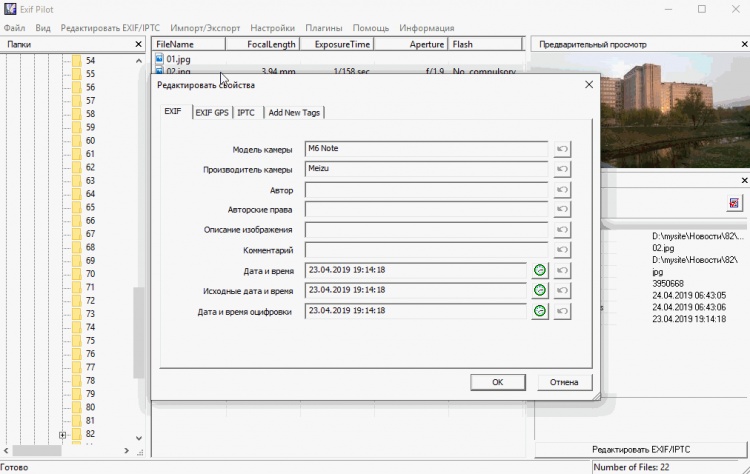

Программы для просмотра метаданных фотографий

В Интернете, помимо онлайн-сервисов для просмотра метаданных, существует множество стационарного программного обеспечения для различных платформ. В большей степени, выглядят это все, как обычные программы для просмотра изображений, только включают в себя дополнительный функционал для просмотра «невидимой» информации.

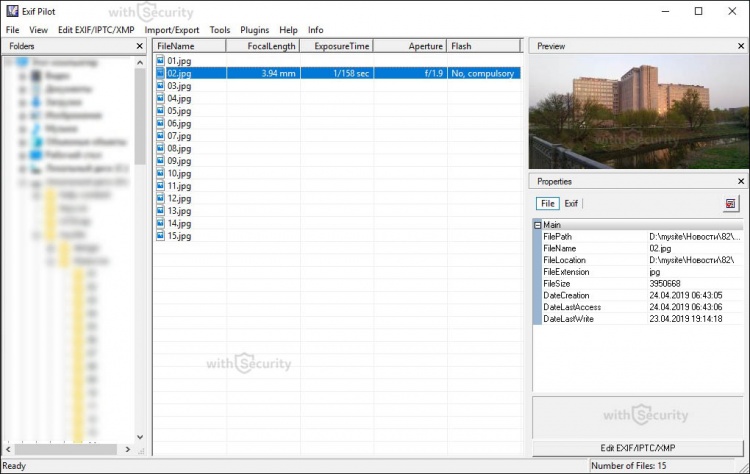

На википедии уже содержится полноценное сравнение программ просмотра метаданных с подробным описание платформ, поддерживаемых стандартов и форматов данных. В рамках данной статьи, для примера, возьмем одну программу из представленного списка, а именно Exif Pilot – программа для просмотра, редактирования и создания метаданных:

Является условно-бесплатной, т. е. основной функционал бесплатный, при этом доступен дополнительный контент для расширения возможностей. В бесплатной версии пользователь имеет возможность осуществлять:

- просмотр EXIF, GPS, IPTC и XMP данных;

- редактирование, создание EXIF, GPS, IPTC и XMP данных;

- редактирование некоторых тегов Makernote ;

- экспорт EXIF и IPTC в XML формат;

- импорт EXIF и IPTC из XML формата;

- экспорт EXIF и IPTC в MS Excel формат;

- импорт EXIF и IPTC из MS Excel формата;

- просмотр описания полей с данными;

- экспорт EXIF и IPTC в текстовый файл(CSV формат);

- импорт EXIF и IPTC из текстового файла(CSV формат);

- экспорт/импорт EXIF и IPTC в/из XMP.

Дополнительные возможности в платной версии:

- обработка нескольких фотографий;

- импорт и экспорт метаданных в один файл или в несколько отдельных файлов;

- командная строка для редактирования и создания метаданных.

Интерфейс программы прост в использовании. Необходимо найти фотографию для анализа и в меню справа появятся ее характеристики: миниатюра, технические метаданные и EXIF, где можно узнать координаты и по ним определить место съемки:

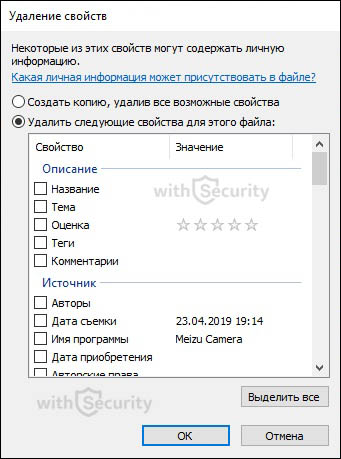

Как редактировать или удалить метаданные фотографии?

Скрытые данные фотографий легко меняются с помощью встроенных функций операционной системы и специализированным ПО. Возможность замены вводит в заблуждение и не позволяет ориентироваться на метаданные, как достоверный источник информации.

Самый простой и доступный способ изменить или удалить «невидимые» данные фотографии – воспользоваться функциями операционной системы (в рамках примера – это Windows 10):

- Загружаем или скачиваем фотографию.

- Открываем «Свойства», переходим на вкладку «Подробнее». Здесь, если и не каждое поле, то очень многие из них доступны к редактированию. Для этого достаточно навести курсор мыши на поле с параметром или нажать на него:

↓ Анимированное изображение ► нажмите на него, чтобы посмотреть ↓

- Снизу окна присутствует ссылка «Удаление свойств и личной информации», при нажатии которой увидите:

Здесь необходимо выбрать наиболее подходящий вариант:

- Создать копию, удалив все возможные свойства;

- Удалить следующие свойства для этого файла (выбрав данный пункт, потребуется выбрать, какие именно характеристики пойдут под удаление).

Поменять метаданные также можно с помощью онлайн-инструментов, которых в Интернете бесчисленное множество. Одним из таких сервисов является редактор IMGonline, достаточно лишь загрузить фотографию и нажать кнопку «Редактировать»:

После того, как фотография будет обработана открывается окно, где содержится множество полей доступных для редактирования, а именно:

- EXIF-информация, которую можно изменить, удалить или добавить;

- IPTC-информация, которую можно изменить, удалить или добавить;

- XMP-информация, которую можно изменить, удалить или добавить;

- Application Record (записи приложения);

- IPTC NewsPhoto;

- XMP xmp;

- XMP Iptc4xmpCore;

- XMP iptcExt;

- XMP Photoshop:

↓ Анимированное изображение ► нажмите на него, чтобы посмотреть ↓

Согласно комментариям от автора, для того, чтобы стереть какую-нибудь EXIF строку из JPEG изображения, например, географические координаты, необходимо оставить данное поле пустым. Строки без содержимого не добавляются в JPEG файл или же удаляются, если до этого была какая-либо информация. Полностью удалить EXIF и другие «невидимые» данные с изображения возможно с помощью еще одного онлайн-сервиса от IMGonline:

Принцип его работы такой же простой, как и в предыдущем случае – загружаете фотографию и на выходе получаете девственно-чистое изображение, где содержится малая толика технических метаданных, без каких-либо опознавательных признаков и характеристик.

И последний способ для редактирования и удаления метаданных – воспользоваться специализированной программой. Чаще всего они идут с полным функционалом, т. е. дают возможность, как просмотреть метаданные, так и произвести изменения.

Для примера, воспользуемся все тем же ПО, что и для просмотра – Exif Pilot. При двойном нажатии на изображение открывается окно с полным набор метаданных доступных для редактирования:

↓ Анимированное изображение ► нажмите на него, чтобы посмотреть ↓

Как видите, спектр настроек и возможностей довольно обширный для экспериментов.

Что делать если не удалось определить метаданные и найти, где была сделана фотография?

«Невидимая» информация на фотографиях – отличный способ получить необходимые для Вас сведения о человеке или же объекте, но здесь, как говорится «палка о двух концах», поскольку этой информацией можете воспользоваться, как Вы, так и злоумышленники.

Собранные данные: геолокация, дата и время, технические параметры и другие характеристики могут найти свое применения для атаки на человека или же компанию, например, с помощью метода социальной инженерии.

Основная проблема и преимущество метаданных в современном мире – практические любой редактор или же социальная сеть, в которой пользователи делятся своими фотографиями, заботятся о безопасности и стирают метаданные (заменяют их на нейтральные), что не позволяет однозначно идентифицировать, где была сделана фотография, с помощью какого устройства и т. д.

В свое время, «Лаборатория Касперского» проводили интересный эксперимент и проверяли, что интересного можно узнать из метаданных фотографий в Интернете. Из полученных результатов, если рассматривать наиболее популярные ресурсы, то при публикации в:

- Facebook, Twitter, «ВКонтакте» – метаданные из фотографий удаляют;

- Google+ – не удаляет;

- Instagram – удаляет;

- Flickr, Google Photo, Tumblr – не удаляют.

Такие результаты достигнуты на период 2016 года. Прошло уже 3 года и многое поменялось. Повторный эксперимент не проводился и приведен он здесь лишь для того, что бы показать, что, к сожалению, или же, к большому счастью, не каждая фотография, особенно из социальных сетей, будет содержать метаданные с автором, датой и местом съемки.

Поэтому ответ на вопрос: «Что делать если не удалось найти, где была сделана фотография?» – экспериментировать. Имея в наличии фото – можно найти контактные данные человека, например, номер телефона. В последствии, определить социальные сети с помощью номера телефона и произвести поиск по мессенджерам. В средствах мгновенного обмена сообщениями определить никнейм. Сделать поиск по нику – получить ряд других источников, которыми пользуется человек и т. д.

Интернет открывает массу возможностей для поиска информации о фотографии, человеке и объектах. Метаданные – лишь один из инструментов для достижения данной цели и может послужить, как конечной точкой, так и отправной. Вы можете получить метаданные, но как их использовать и с какой целью – зависит только от Вас.

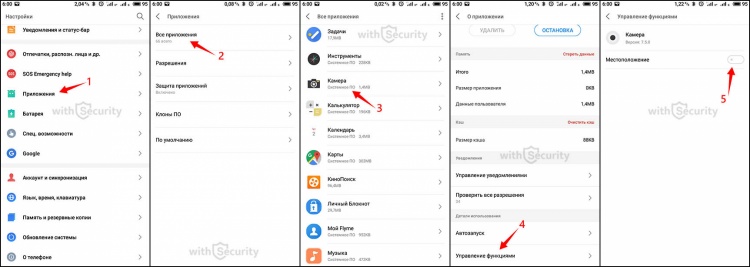

Рекомендации при публикации фотографий

Знать о том, в каком месте сделана фотография – прекрасно для личного архива, но прежде, чем опубликовать ее в Интернете – позаботьтесь о том, чтобы скрыть ее метаданные или хотя бы GPS координаты.

Если Вы делаете фотографию с помощью смартфона – перейдите в настройки и уберите привязку географических координат к снимку:

Если снимки сделанные у Вас с помощью фотоаппарата – воспользуйтесь любым методом описанных выше для того, чтобы изменить метаданные или же удалить их перед публикацией.

В Интернете можно найти если не все, то почти все. Имейте в виду, что метаданные содержатся не только у фотографий. За каждым цифровым файлом присутствует часть скрытой информации, поэтому подходите к публикации чего-либо в сети осознанно и не забывайте о собственной безопасности.

Метаданные – как узнать, где была сделана фотография?

5 месяцев назад · 3345 просмотров

Метаданные – сведения о самих данных. Вы можете найти человека по фотографии, но знать, как ее создали, где, когда и, кто это сделал – порой бывает важнее. Любой документ (относится не только к фото) созданный с помощью мобильного устройства или же компьютера, имеет под собой часть скрытой информации.

Очень часто загружая фотографии в социальные сети (Инстаграм*, Вконтакте, Фейсбук*, Твиттер, Одноклассники и т.д.) люди не понимают, что дарят используемой соц. сети: тип камеры, модель телефона, имя, местонахождения и другие данные о себе и своем устройстве.

Рассмотрим понятие «метаданные» на очень простом и бытовом примере. Цифровая фотография (то, что мы видим и анализируем с внешней стороны) является своего рода пирогом, который испекла любящая мама и поставила на стол – мы видим его, но не знаем, что внутри. Метаданные – информация о том, как и где была сделана фотография, название города или достопримечательности, время, дата, устройство, т. е. другими словами – пирог в разрезе, когда уже можем сказать о структуре, цвете, о том какие ингредиенты внутри, в каком виде, количестве, объеме, какой у него вкус и т. д.

Метаданные цифровых фотографий – невидимая информация о свойствах и признаках, созданная в автоматическом режиме, с помощью фотоаппарата или мобильного устройства. По своей сути напоминает фингерпринт и, при необходимости, меняется с помощью графического редактора или другого специализированного программного обеспечения. Если раньше для того, чтобы определить, место съемки и, кто на ней изображен, люди подписывали фотокарточки с обратной стороны, то сейчас в этом нет никакой необходимости, просто потому, что цифровая фотография подписывается в автоматическом режиме.

В правильных руках метаданные могут быть, как «спасательный круг», в ином случае, как «камень привязанный к ногам и тянущий на дно». При наличии знаний и умений, метаданные цифровых фотографий, файлов и документов – невероятно мощный инструмент. Они находят свое применение среди злоумышленников, хакеров, в правоохранительных органах и специалистов службы безопасности при тестах на проникновение.

Одним из примеров, где метаданных стали роковой ошибкой для человека, является история с Джоном Макафи, основателем и разработчиком одноименного антивирусного программного обеспечения – McAfee.

В определенный период времени он находился в бегах скрываясь от правительства по обвинению в убийстве, несмотря на это – имел множество поклонников и подражателей. Так, журналисты от компании Vice имели честь провести несколько дней с беглецом в тайном убежище, впоследствии чего опубликовали статью об этом приключении содержащую в себе фотографию с iPhone.

Проблема в том, что они не учли тот факт, что iPhone, как и множество других современных устройств встраивает данные геолокации в каждый снимок. Как только они осознали этот факт (или, скорее всего, кто-то сказал им), фотография была удалена и заменена новой без отображения географических координат в EXIF, однако уже было поздно.

В скором времени, после идентификации, Макафи, был задержан в Гватемале по обвинению в незаконном пересечении границы. Таким образом, не стоит недооценивать метаданные, ведь с помощью них можно найти, как человека, так и устройство, которое украдено или утеряно.

Увидеть и проанализировать скрытые данные можно с помощью свойств файла, программного обеспечения для просмотра изображений, графических редакторов и специальных онлайн-сервисов. В качестве примера, возьмем данную фотографию:

Узнать GPS-координаты и метаданные фотографии через свойства

Свойства файла – функция позволяющая увидеть техническую информацию фотографии: имя, тип, дата создания, размер, атрибуты и т. д. Данные параметры является частью изображения и практически любые изменения в этом разделе метаданных доступны только при изменении файла.

Просмотр свойств – самый доступный из всех способ получения метаданных, т. к. реализуем если и не на любой, то практически на всех современных операционных системах. Для примера рассмотрим, как это сделать на ОС Windows 10. В настоящее время существует два доступных варианта, и первый из них:

- Загрузите или скачайте фотографию на компьютер.

- Нажмите правой кнопкой мыши и перейдите в раздел «Свойства»:

В открывшемся окне перейдите на вкладку «Подробно»:

В этом окне помимо технических метаданных, так же содержится ряд других разделов:

- описание (описание не нуждается в описание, т. к. название говорит само за себя);

- источник (IPTC);

- изображение (размеры изображения и цвета);

- камера (EXIF);

- улучшенное фото (дополнительные параметры EXIF);

- GPS (географические координаты фотографии);

- файл (технические данные).

В разделе GPS (отображается не на всех фото) можно увидеть координаты. Загрузив их в карты Google или Яндекс возможно узнать, где была сделана фотография:

Второй вариант просмотра географических координат, такой же простой и даже более доступный, т. к. сразу подгружается карта и не нужно совершать дополнительных действий (на ОС Windows 10, на других, возможно, не так все радужно):

- Скачайте или загрузите фотографию на компьютер.

- Откройте изображение в полноэкранном режиме (например, дважды нажав левой кнопкой мыши). В верхнем меню найдите настройки и перейдите в раздел «File info»:

Теперь помимо фото отображается смесь метаданных, как технических, так и EXIF:

Снизу данного окна можно наблюдать раздел «Location», где указан город в котором сделана фотография и отображается миниатюра карты с обозначением точки координат. Если нажать на ссылку «Open map» под миниатюрой, карта откроется в полноэкранном режиме и можно более детально рассмотреть место съемки:

Точность идентификации крайне высокая. Погрешность составляет порядка 5-15 метров.

Источник: